فرشید مکاری

تکنولوژیهای نوین

فرشید مکاری

تکنولوژیهای نوینراه اندازی الکتروموتورهای سه فاز با برق تک فاز

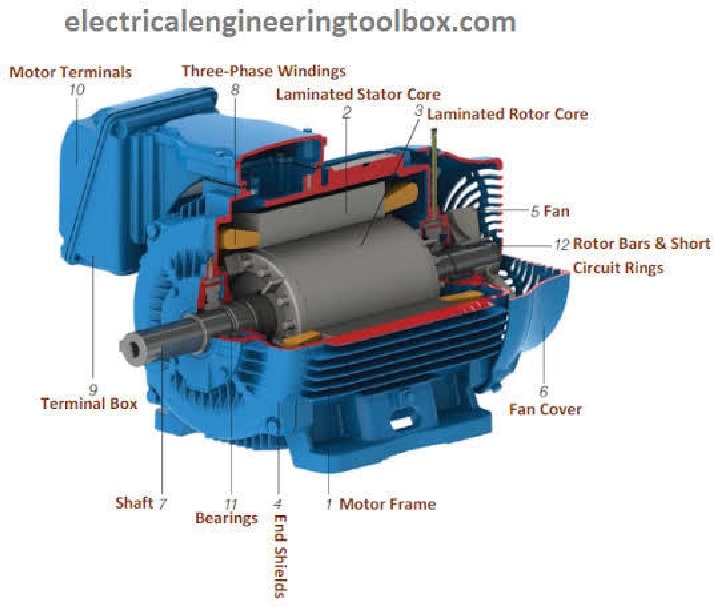

موتورهای الکتریکی را می توان بر اساس تعداد فازهای عرضه آنها طبقه بندی کرد. می توان آنها را به دو دسته تک فاز، دو فاز و سه فاز تقسیم کرد.

موتورهای دو فاز دیگر مورد استفاده قرار نمی گیرند. یک موتور تک فاز دو نوع سیم کشی دارد. زنده (فاز )و خنثی (نول) این موتورها با منبع تغذیه تک فاز کار می کنند و دارای یک ولتاژ متناوب هستند. از آنجایی که آنها فقط یک میدان مغناطیسی متناوب و نه یک میدان مغناطیسی دوار ایجاد می کنند، برای راه اندازی به خازن نیاز دارند. موتورهای تک فاز معمولاً برای کاربردهای برق کوچک استفاده می شوند.

از طرف دیگر موتورهای سه فاز برای کار کردن به منبع تغذیه سه فاز نیاز دارند. این موتورها توسط سه جریان متناوب جداگانه با فرکانس مساوی هدایت می شوند که در نقاط متناوب زمان به اوج خود می رسند. یک موتور سه فاز دارای سه سیم برق و گاهی یک نول است.

موتورهای سه فاز معمولاً بیش از 150 درصد قدرت بیشتری نسبت به موتورهای تک فاز خود دارند. آنها به دلیل ایجاد یک میدان مغناطیسی دوار خود راه اندازی می شوند. این موتورها لرزش ایجاد نمی کنند و صدای کمتری نسبت به موتورهای تک فاز دارند. متأسفانه اکثر سازه ها با برق تک فاز سیم کشی می شوند.

اگرچه اغلب بیش از یک فاز یک ساختمان را تامین می کند، تنها یک فاز را می توان در یک زمان مورد استفاده قرار داد. این مشکل زمانی ایجاد می کند که یک برنامه کاربردی به موتور سه فاز نیاز دارد یا زمانی که فقط یک موتور سه فاز در دسترس است. خوشبختانه، راههایی وجود دارد که در آنها میتوان موتور سه فاز را بهینه کرد تا با منبع تک فاز کار کند.

درایو فرکانس متغیر

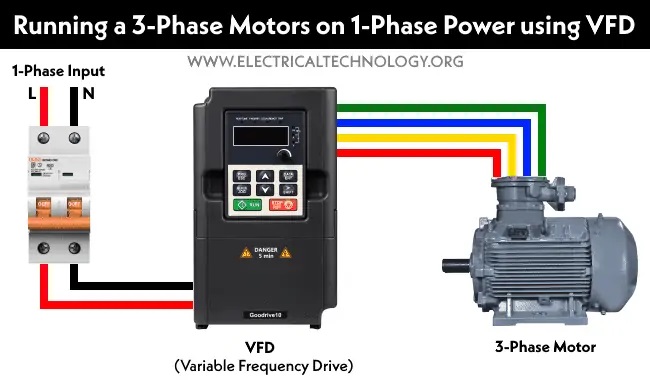

ساده ترین راه استفاده از درایو فرکانس متغیر (VFD) است. VFD یک دستگاه الکتریکی است که موتورهایی را که با سرعت قابل تنظیم کار می کنند کنترل می کند. این شامل یکسوساز، خازن پیوند DC و یک اینورتر است. یک VFD با یکسو کردن هر جفت فاز به DC، تبدیل برق سه فاز به تک فاز موتور را انجام می دهد و سپس DC را به توان خروجی سه فاز معکوس می کند. این نه تنها جریان راش در هنگام راه اندازی موتور را حذف می کند، بلکه باعث می شود موتور از سرعت صفر به حداکثر سرعت به آرامی کار کند.

VFD ها در ظرفیت های مختلف برای موتورهای مختلف موجود هستند. تنها کاری که باید انجام دهید این است که منبع تغذیه را به ورودی VFD وصل کنید و موتور سه فاز را به خروجی آن وصل کنید.

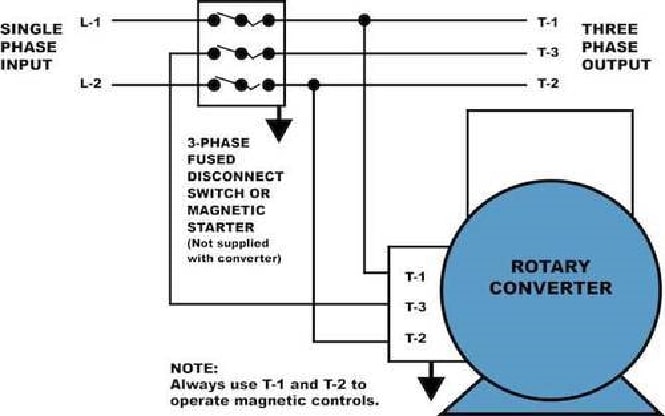

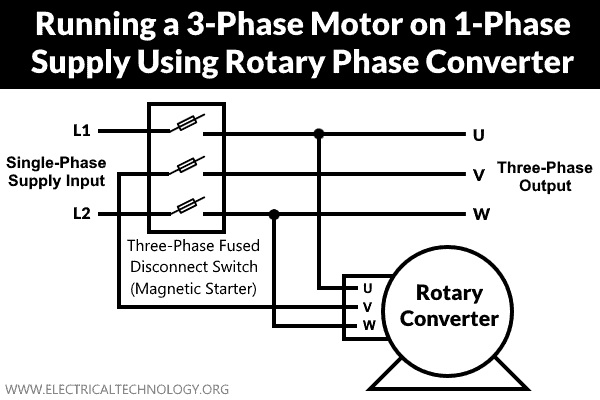

مبدل فاز دوار

این مبدل ها سیگنال های سه فاز تمیزی را از یک منبع تغذیه تک فاز از طریق حرکت چرخشی تولید می کنند. RPCها بسیار گرانتر از VFDها هستند و بنابراین استفاده از آنها برای تبدیل فاز موتور به ندرت عملی است.

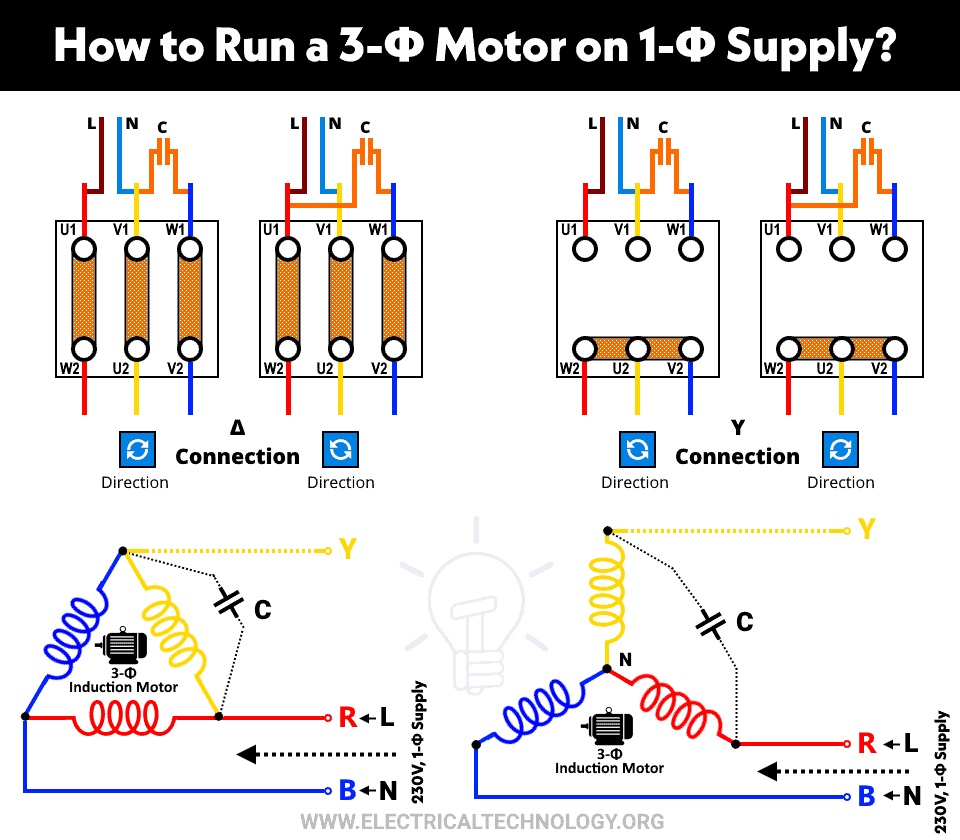

راه نهایی که در آن می توان موتور سه فاز را با برق تک فاز کار کرد، چرخاندن موتور به عقب است. این روش به عنوان تک فاز نیز شناخته می شود. این شامل چرخاندن موتور الکتریکی با استفاده از خازن است. برق سه فاز از طریق سه موج سینوسی که متقارن هستند وارد می شود. این امواج به میزان 120 درجه الکتریکی با یکدیگر خارج از فاز هستند.

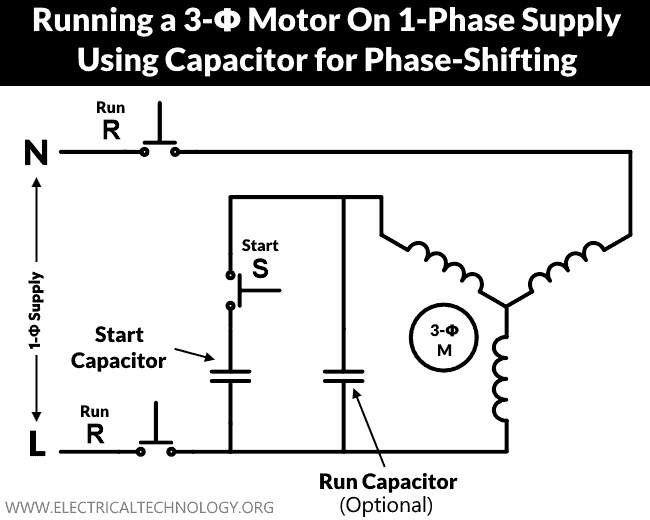

برای تبدیل یک موتور سه فاز، دو فاز آن به برق تک فاز تغذیه متصل می شود. یک پایه فانتوم برای فاز سوم با استفاده از خازن ایجاد می شود. خازن ها 90 درجه الکتریکی بین سیم پیچ های کمکی و اصلی ایجاد می کنند. برای اینکه جریان متعادل شود، خازن های مورد استفاده باید ظرفیت مناسب بار را داشته باشند. شکل زیر نمودار مدار تبدیل سه فاز به دو فاز به روش تک فاز را نشان می دهد.

چند راه برای استقرار برنامه های کاربردی اینترنت اشیاء چیست؟

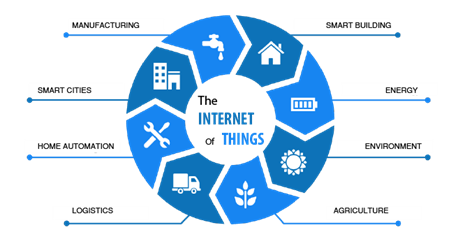

توانایی اینترنت اشیاء برای ارائه اطلاعات حسگر و همچنین فعال کردن ارتباط دستگاه به دستگاه، مجموعه گسترده ای از برنامه ها را هدایت می کند. در زیر تعدادی از محبوب ترین برنامه ها و کارهایی که انجام می دهند آورده شده است.

- ایجاد کارایی جدید در تولید از

طریق نظارت بر ماشین و نظارت بر کیفیت محصول.

ماشینها را میتوان بهطور پیوسته پایش و تجزیه و تحلیل کرد تا از عملکرد آنها در محدوده تحملهای لازم اطمینان حاصل شود. محصولات همچنین می توانند در زمان واقعی برای شناسایی و رفع نقص های کیفیت نظارت شوند. - بهبود ردیابی دارایی های فیزیکی.

ردیابی به کسب و کارها این امکان را می دهد تا مکان دارایی را به سرعت تعیین کنند. حصار حلقه به آنها اجازه می دهد تا مطمئن شوند که دارایی های با ارزش بالا در برابر سرقت و حذف محافظت می شوند. - از ابزارهای پوشیدنی برای نظارت بر

تجزیه و تحلیل سلامت انسان و شرایط محیطی استفاده کنید.

پوشیدنیهای اینترنت اشیاء به مردم این امکان را میدهد تا سلامت خود را بهتر درک کنند و به پزشکان اجازه میدهند تا از راه دور بیماران را تحت نظر بگیرند. این فناوری همچنین شرکت ها را قادر می سازد تا سلامت و ایمنی کارکنان خود را ردیابی کنند که به ویژه برای کارگران شاغل در شرایط خطرناک مفید است. - بهره وری و امکانات جدید را در

فرآیندهای موجود هدایت کنید.

استفاده از اینترنت اشیاء برای افزایش کارایی و ایمنی در تدارکات برای مدیریت ناوگان است. شرکتها میتوانند از نظارت بر ناوگان اینترنت اشیاء برای هدایت کامیونها، در زمان واقعی، برای بهبود کارایی استفاده کنند. - فعال کردن تغییرات فرآیند کسب و

کار

دستگاههای اینترنت اشیاء برای داراییها برای نظارت بر سلامت ماشینهای راه دور و ایجاد تماسهای سرویس برای تعمیر و نگهداری پیشگیرانه است. توانایی نظارت از راه دور ماشینها همچنین مدلهای جدید کسبوکار محصول بهعنوان خدمات را امکانپذیر میکند، که در آن مشتریان دیگر نیازی به خرید محصول ندارند، بلکه هزینه استفاده از آن را پرداخت میکنند.

چه صنایعی می توانند از اینترنت اشیاء بهره ببرند؟

سازمانها و شرکت هایی که برای اینترنت اشیاء مناسبتر هستند، سازمانهایی هستند که از استفاده از دستگاههای حسگر در فرآیندهای تجاری خود سود میبرند.

ساخت

تولیدکنندگان می توانند با استفاده از

نظارت خط تولید برای فعال کردن تعمیر و نگهداری پیشگیرانه در تجهیزات ، زمانی که

حسگرها خرابی قریب الوقوع را تشخیص می دهند، مزیت رقابتی به دست آورند. سنسورها در

واقع می توانند زمانی که خروجی تولید به خطر می افتد اندازه گیری کنند. با کمک

هشدارهای حسگر، سازندگان می توانند به سرعت تجهیزات را از نظر دقت بررسی کنند یا

آن را تا زمان تعمیر از تولید خارج کنند. این به شرکت ها اجازه می دهد تا هزینه

های عملیاتی را کاهش دهند، زمان کار بهتری داشته باشند و مدیریت عملکرد دارایی را

بهبود بخشند.

خودرو

صنعت خودروسازی مزایای قابل توجهی را از

استفاده از برنامه های کاربردی اینترنت اشیاء دریافت می کند. علاوه بر مزایای

استفاده از اینترنت اشیاء در خطوط تولید، حسگرها می توانند خرابی تجهیزات قریب

الوقوع را در وسایل نقلیه ای که در حال حاضر در جاده هستند شناسایی کرده و با

جزئیات و توصیه هایی به راننده هشدار دهند. به لطف اطلاعات جمعآوریشده توسط

برنامههای کاربردی مبتنی بر اینترنت اشیاء، تولیدکنندگان و تامینکنندگان خودرو

میتوانند درباره نحوه کارکرد خودروها و اطلاعات صاحبان خودرو ،اطلاعات بیشتری کسب

کنند.

حمل

و نقل و تدارکات

ناوگان ماشینها، کامیونها، کشتیها و

قطارهایی که موجودی را حمل میکنند را میتوان بر اساس شرایط آب و هوایی، در دسترس

بودن وسیله نقلیه یا در دسترس بودن راننده، به لطف دادههای حسگر اینترنت اشیاء،

تغییر مسیر داد. خود موجودی همچنین می تواند به حسگرهایی برای نظارت بر ردیابی و

ردیابی و کنترل دما مجهز شود. صنایع غذایی و آشامیدنی، گلها و داروسازی اغلب

دارای موجودی حساس به دما هستند که از برنامههای نظارت بر اینترنت اشیاء که

هشدارهایی را در هنگام افزایش یا کاهش دما به سطحی که محصول را تهدید میکند،

ارسال میکنند، سود زیادی میبرند.

خرده

فروشی

برنامه های کاربردی اینترنت اشیاء به

شرکت های خرده فروشی امکان مدیریت موجودی، بهبود تجربه مشتری، بهینه سازی زنجیره

تامین و کاهش هزینه های عملیاتی را می دهد. به عنوان مثال، قفسههای هوشمند مجهز

به حسگرهای وزن میتوانند اطلاعات مبتنی بر RFID

را جمعآوری کنند و دادهها را به

پلتفرم اینترنت اشیاء ارسال کنند تا به طور خودکار موجودی انبار را کنترل کند و در

صورت کم شدن اقلام هشدارها را راهاندازی کند.

Beacon ها می توانند

پیشنهادات و تبلیغات هدفمند را برای ارائه یک تجربه جذاب به مشتریان ارائه دهند.

بخش

عمومی

مزایای اینترنت اشیاء در بخش عمومی و

سایر محیط های مرتبط با خدمات به همین ترتیب گسترده است. برای مثال، شرکتهای

دولتی میتوانند از برنامههای مبتنی بر اینترنت اشیاء استفاده کنند تا کاربران

خود را از قطعهای انبوه و حتی وقفههای کوچکتر خدمات آب، برق یا فاضلاب مطلع

کنند. برنامههای کاربردی اینترنت اشیاء میتوانند دادههای مربوط به محدوده قطعی

را جمعآوری کنند و منابعی را برای کمک به شرکتها برای بازیابی از قطعها با سرعت

بیشتر مستقر کنند.

مراقبت

های بهداشتی

نظارت بر دارایی

IoT مزایای متعددی را برای

صنعت مراقبت های بهداشتی فراهم می کند. پزشکان، پرستاران و متولیان امر اغلب نیاز

دارند محل دقیق دارایی های کمک به بیمار مانند ویلچر را بدانند. هنگامی که

ویلچرهای بیمارستانی به حسگرهای اینترنت اشیاء مجهز میشوند، میتوان آنها را از

برنامه نظارت بر دارایی اینترنت اشیاء ردیابی کرد تا هر کسی که به دنبال آن است

بتواند به سرعت نزدیکترین ویلچر موجود را پیدا کند. بسیاری از دارایی های

بیمارستان را می توان از این طریق ردیابی کرد تا از استفاده صحیح و همچنین

حسابداری مالی دارایی های فیزیکی در هر بخش اطمینان حاصل شود.

ایمنی

عمومی در تمامی صنایع

علاوه بر ردیابی داراییهای فیزیکی،

اینترنت اشیاء میتواند برای بهبود ایمنی کارگران استفاده شود. به عنوان مثال،

کارکنان در محیط های خطرناک مانند معادن، میادین نفت و گاز، و نیروگاه های شیمیایی

و نیروگاهی باید از وقوع یک رویداد خطرناک که ممکن است بر آنها تأثیر بگذارد،

اطلاع داشته باشند. هنگامی که آنها به برنامه های مبتنی بر حسگر اینترنت اشیاء

متصل می شوند، می توان از حوادث مطلع شد یا در اسرع وقت از آنها نجات یافت. برنامه

های IoT همچنین

برای پوشیدنی هایی استفاده می شوند که می توانند سلامت انسان و شرایط محیطی را

بررسی کنند. این نوع برنامهها نه تنها به افراد کمک میکنند تا سلامت خود را بهتر

درک کنند، بلکه به پزشکان اجازه میدهند بیماران را از راه دور تحت نظر بگیرند.

اینترنت اشیاء چگونه جهان را تغییر می دهد؟ نگاهی به خودروهای متصل بیندازید.

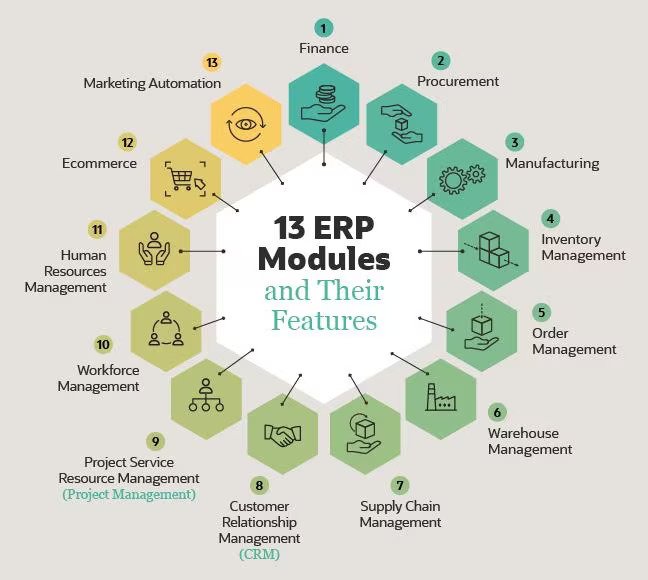

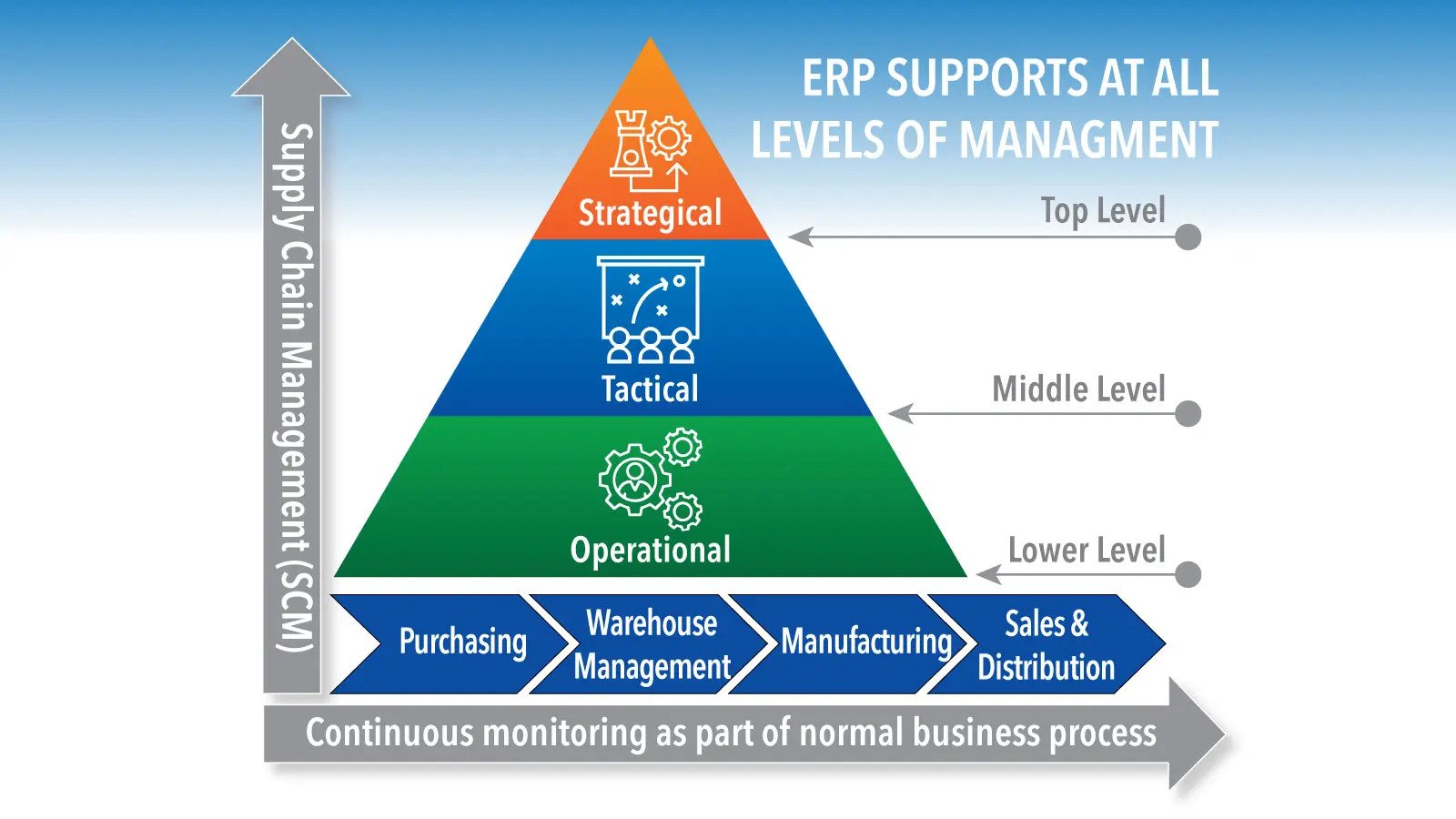

با برنامههای کاربردی هوشمند Oracle، میتوانید زنجیره تامین، برنامههای ERP، HR و تجربه مشتری (CX) خود را به دنیای دیجیتال گسترش دهید. از الگوریتمهای هوشمند و پیشبینیکننده دیجیتال برای بهبود کارایی عملیاتی، افزایش بهرهوری کارگران، افزایش CX و ایجاد مدلها و فرصتهای تجاری جدید استفاده کنید.

مسائل امنیتی و حریم خصوصی اینترنت اشیاء

اینترنت اشیاء میلیاردها دستگاه را به اینترنت متصل می کند و شامل استفاده از میلیاردها نقطه داده است که همه آنها باید ایمن شوند. به دلیل سطح حمله گسترده آن، امنیت اینترنت اشیاء و حریم خصوصی اینترنت اشیاء به عنوان نگرانی های اصلی ذکر شده است.

در سال 2016، یکی از بدنام ترین حملات اخیر اینترنت اشیاء Mirai بود، بات نتی که به ارائه دهنده سرور نام دامنه Dyn نفوذ کرد و بسیاری از وب سایت ها را برای مدت طولانی در یکی از بزرگترین حملات انکار سرویس (DDoS) توزیع شده از بین برد. مشاهده گردید. مهاجمان با بهرهبرداری از دستگاههای IoT با امنیت ضعیف به شبکه دسترسی پیدا کردند.

از آنجایی که دستگاههای اینترنت اشیاء نزدیک به هم متصل هستند، تنها کاری که یک هکر باید انجام دهد این است که از یک آسیبپذیری برای دستکاری تمام دادهها سوء استفاده کند و آن را غیرقابل استفاده کند. سازندگانی که دستگاه های خود را به طور منظم - یا اصلاً به روز نمی کنند.آنها را در برابر مجرمان سایبری آسیب پذیر می کنند.

علاوه بر این، دستگاههای متصل اغلب از کاربران میخواهند اطلاعات شخصی خود را وارد کنند، از جمله نام، سن، آدرس، شماره تلفن و حتی حسابهای رسانههای اجتماعی، اطلاعاتی که برای هکرها بسیار ارزشمند است.

هکرها تنها تهدیدی برای اینترنت اشیاء نیستند. حفظ حریم خصوصی یکی دیگر از نگرانی های اصلی کاربران اینترنت اشیاء است. برای مثال، شرکتهایی که دستگاههای IoT مصرفکننده را تولید و توزیع میکنند، میتوانند از این دستگاهها برای به دست آوردن و فروش اطلاعات شخصی کاربران استفاده کنند.

فراتر از افشای اطلاعات شخصی، اینترنت اشیاء برای زیرساخت های حیاتی از جمله برق، حمل و نقل و خدمات مالی خطراتی را به همراه دارد.

امنیت یک نگرانی عمده در مورد اینترنت اشیاء است که مانع استقرار در مقیاس بزرگ آن شده است. دستگاههای اینترنت اشیاء اغلب از آسیبپذیریهای امنیتی رنج میبرند که آنها را به هدفی آسان برای حملات انکار سرویس توزیع شده (DDoS) تبدیل میکند. در حملات DDoS، چندین سیستم کامپیوتری در معرض خطر، هدفی مانند سرور مرکزی را با حجم عظیمی از درخواستهای داده همزمان بمباران میکنند و در نتیجه باعث انکار سرویس برای کاربران سیستم هدف میشوند. تعدادی از حملات DDoS در سال های اخیر باعث ایجاد اختلال در سازمان ها و افراد شده است. دستگاههای اینترنت اشیاء ناامن، هدف آسانی را برای مجرمان سایبری فراهم میکنند تا از حفاظت ضعیف امنیتی برای هک کردن آنها برای انجام حملات DDoS استفاده کنند.

یکی دیگر از مشکلات شبکه های اینترنت اشیاء، مقیاس پذیری است. با افزایش تعداد دستگاه های متصل شده از طریق شبکه اینترنت اشیاء، سیستم های متمرکز فعلی برای احراز هویت، مجوز و اتصال گره های مختلف در یک شبکه به یک گلوگاه تبدیل می شوند. این امر مستلزم سرمایهگذاری هنگفتی در سرورهایی است که میتوانند حجم زیادی از تبادل اطلاعات را انجام دهند و در صورت در دسترس نبودن سرور، کل شبکه میتواند از کار بیفتد.

طبق پیش بینی گارتنر، انتظار می رود نقاط پایانی اینترنت اشیاء با نرخ رشد سالانه 32 درصد از سال 2016 تا 2021 رشد کنند و به پایه نصب شده 25.1 میلیارد واحد برسد. از آنجایی که انتظار میرود دستگاههای اینترنت اشیاء در سالهای آینده بخشی جداییناپذیر از زندگی روزمره ما باشند، ضروری است که سازمانها برای رسیدگی به چالشهای امنیتی و مقیاسپذیری فوق سرمایهگذاری کنند.

اینترنت اشیاء صنعتی چیست؟

اینترنت اشیاء صنعتی (IIoT) به کاربرد فناوری اینترنت اشیاء در تنظیمات صنعتی، به ویژه با توجه به ابزار دقیق و کنترل حسگرها و دستگاههایی که فناوریهای ابری را درگیر میکنند، اشاره دارد. اخیراً صنایع از ارتباطات ماشین به ماشین (M2M) برای دستیابی به اتوماسیون و کنترل بی سیم استفاده کرده اند. اما با ظهور ابر و فناوریهای وابسته (مانند تجزیه و تحلیل و یادگیری ماشین)، صنایع میتوانند به یک لایه اتوماسیون جدید دست یابند و با آن مدلهای تجاری جدیدی ایجاد کنند. IIoT گاهی اوقات موج چهارم انقلاب صنعتی یا Industry 4.0 نامیده می شود. موارد زیر برخی از کاربردهای رایج برای IIoT هستند:

- تولید هوشمند

- دارایی های متصل و نگهداری پیشگیرانه و پیش بینی کننده

- شبکه های برق هوشمند

- شهرهای هوشمند

- تدارکات متصل

- زنجیره تامین دیجیتال هوشمند

مزایای تجاری اینترنت اشیاء چیست ؟

مزایای اینترنت اشیاء برای تجارت به اجزاء خاص بستگی دارد. چابکی و کارآیی معمولاً ملاحظات اصلی هستند. ایده این است که شرکت ها باید به داده های بیشتری در مورد محصولات خود و سیستم های داخلی خود دسترسی داشته باشند و در نتیجه توانایی بیشتری برای ایجاد تغییرات داشته باشند.

تولیدکنندگان حسگرهایی را به تولیدات خود اضافه میکنند تا بتوانند دادهها را بصورت بلادرنگ ارسال کنند. این میتواند به شرکتها کمک کند تا تشخیص دهند که چه زمانی یک جزء احتمالاً خراب میشود و آن را قبل از ایجاد آسیب، تعویض کنند. شرکتها همچنین میتوانند از دادههای تولید شده توسط این حسگرها برای کارآمدتر کردن سیستمها و زنجیرههای تامین خود استفاده کنند، زیرا دادههای بسیار دقیقتری در مورد آنچه واقعاً در حال وقوع است خواهند داشت.

مزایای اینترنت اشیاء برای سازمان ها چیست؟

اینترنت اشیاء چندین مزیت را برای سازمان ها ارائه می دهد. برخی از مزایا مربوط به صنعت هستند و برخی دیگر در چندین صنعت قابل اجرا هستند. برخی از مزایای رایج اینترنت اشیاء، مشاغل را قادر می سازد:

- نظارت بر فرآیندهای تجاری کلی آنها؛

- بهبود تجربه مشتری (CX)؛

- صرفه جویی در زمان و پول؛

- افزایش بهره وری کارکنان؛

- ادغام و تطبیق مدل های کسب و کار؛

- اتخاذ تصمیمات تجاری بهتر؛ و

- درآمد بیشتری ایجاد کند.

اینترنت اشیاء شرکتها را تشویق میکند تا روشهای برخوردشان با کسبوکارشان را بازنگری کنند و ابزارهایی را برای بهبود استراتژیهای کسبوکارشان در اختیارشان میگذارد.

به طور کلی، اینترنت اشیاء در تولید، حمل و نقل و سازمانهای خدماتی، با استفاده از حسگرها و سایر دستگاههای اینترنت اشیاء فراوان است. با این حال، موارد استفاده برای سازمانهای کشاورزی، زیرساختها و صنایع اتوماسیون خانگی را نیز پیدا کرده است که برخی از سازمانها را به سمت تحول دیجیتال سوق میدهد.

اینترنت اشیاء می تواند با تسهیل کار کشاورزان در کشاورزی به نفع آنها باشد. حسگرها میتوانند دادههای مربوط به بارندگی، رطوبت، دما و محتوای خاک و همچنین سایر عوامل را جمعآوری کنند که به خودکارسازی تکنیکهای کشاورزی کمک میکند.

توانایی نظارت بر عملیات زیرساخت نیز عاملی است که اینترنت اشیاء می تواند به آن کمک کند. برای مثال، حسگرها میتوانند برای نظارت بر رویدادها یا تغییرات در ساختمانهای سازهای، پلها و سایر زیرساختها استفاده شوند. این کار مزایایی مانند صرفه جویی در هزینه، صرفه جویی در زمان، تغییرات کیفیت زندگی و گردش کار بدون کاغذ را به همراه دارد.

یک کسب و کار اتوماسیون خانگی می تواند از اینترنت اشیاء برای نظارت و دستکاری سیستم های مکانیکی و الکتریکی در یک ساختمان استفاده کند. در مقیاس وسیعتر، شهرهای هوشمند میتوانند به شهروندان در کاهش ضایعات و مصرف انرژی کمک کنند.

اینترنت اشیاء هر صنعت را تحت تأثیر قرار می دهد، از جمله مشاغل در بخش مراقبت های بهداشتی، مالی، خرده فروشی و تولید.

استفاده کاربردی از بلاک چین در اینترنت اشیاء صنعتی

برای شرکت های فعال

در بازار صنعتی این مقاله توضیح می دهد که چگونه این دو فناوری باعث بهبود کارایی،

ارائه فرصت های تجاری جدید، الزامات نظارتی، و بهبود شفافیت میشود . اینترنت اشیاء بوسیله حسگرها با کاهش قیمت سنسورها و محرک

ها امکان ضبط بلادرنگ داده ها را فراهم می کند .

شرکت ها در بخش صنعتی قادر به غلبه بر

موانع هزینه در پذیرش پلتفرم های اینترنت اشیاء بلاک چین خواهد شد . به اشتراک

گذاری داده های مرتبط کلیدی گرفته شده از اینترنت اشیاء با استفاده از یک دفتر کل

توزیع شده، غیرمتمرکز و مشترک در دسترس شرکت کنندگان در شبکه تجاری است.

مسائل امنیتی و حریم خصوصی اینترنت اشیاء چیست ؟

اینترنت اشیاء میلیاردها دستگاه را به اینترنت متصل می کند و شامل استفاده از میلیاردها نقطه داده است که همه آنها باید ایمن شوند. به دلیل سطح حمله گسترده آن، امنیت اینترنت اشیاء و حریم خصوصی اینترنت اشیاء به عنوان نگرانی های اصلی ذکر شده است.

در سال 2016، یکی از بدنام ترین حملات اخیر اینترنت اشیاء Mirai بود، بات نتی که به ارائه دهنده سرور نام دامنه Dyn نفوذ کرد و بسیاری از وب سایت ها را برای مدت طولانی در یکی از بزرگترین حملات انکار سرویس (DDoS) توزیع شده از بین برد. مشاهده گردید. مهاجمان با بهرهبرداری از دستگاههای IoT با امنیت ضعیف به شبکه دسترسی پیدا کردند.

از آنجایی که دستگاههای اینترنت اشیاء نزدیک به هم متصل هستند، تنها کاری که یک هکر باید انجام دهد این است که از یک آسیبپذیری برای دستکاری تمام دادهها سوء استفاده کند و آن را غیرقابل استفاده کند. سازندگانی که دستگاه های خود را به طور منظم - یا اصلاً به روز نمی کنند - آنها را در برابر مجرمان سایبری آسیب پذیر می کنند.

علاوه بر این، دستگاههای متصل اغلب از کاربران میخواهند اطلاعات شخصی خود را وارد کنند، از جمله نام، سن، آدرس، شماره تلفن و حتی حسابهای رسانههای اجتماعی - اطلاعاتی که برای هکرها بسیار ارزشمند است.

هکرها تنها تهدیدی برای اینترنت اشیاء نیستند. حفظ حریم خصوصی یکی دیگر از نگرانی های اصلی کاربران اینترنت اشیاء است. برای مثال، شرکتهایی که دستگاههای IoT مصرفکننده را تولید و توزیع میکنند، میتوانند از این دستگاهها برای به دست آوردن و فروش اطلاعات شخصی کاربران استفاده کنند.

فراتر از افشای اطلاعات شخصی، اینترنت اشیاء برای زیرساخت های حیاتی از جمله برق، حمل و نقل و خدمات مالی خطراتی را به همراه دارد.

استفاده کاربردی از بلاک چین در اینترنت اشیاء صنعتی

بلاک چین و اینترنت اشیاء (IoT) فناوریهای کلیدی هستند . استفاده کاربردی از بلاک چین در اینترنت اشیاء صنعتی که در 10 سال آینده تأثیر زیادی برای شرکتهای بازار صنعتی خواهند داشت. این مقاله توضیح میدهد که چگونه این دو فناوری باعث بهبود کارایی، ارائه فرصتهای تجاری جدید، رسیدگی به الزامات نظارتی و بهبود شفافیت و دید میشوند.بلاک چین و اینترنت اشیاء (IoT) به طور جداگانه به عنوان فناوری های محبوب و با قابلیت بالا در نظر گرفته می شوند. بلاک چین یک پایگاه داده است که برای اهداف تراکنش غیرمتمرکز استفاده می شود. جهتهای جدیدی برای ذخیره و مدیریت دادهها ارائه میکند، در حالی که اینترنت اشیاء به انتشار ماشینهای مرتبط با ارائه اطلاعات از طریق اینترنت مربوط میشود. ترکیبی از بلاک چین و اینترنت اشیاء امیدوار کننده به نظر می رسد، حتی اگر بلاک چین به کاربرد داده های بلادرنگ نیاز دارد، و اینترنت اشیاء فرآیندهایی را برای ذخیره و مدیریت بارهای اطلاعاتی ایمن و ماهرانه توصیف می کند. این فناوری برای کسب و کار تولیدی مهم است و با ترکیب تجهیزات، پیشرفتها و دادهها، انقلاب دیجیتالی را تجربه میکند که منجر به اینترنت اشیاء صنعتی (IIoT) میشود. چنین ترکیبی از IIoT و بلاک چین، بلاک چین برای اینترنت صنعتی اشیاء (BIIoT) نامیده می شود. این مقاله یک بررسی مفصل در مورد BIIoT ارائه می دهد و تمام جنبه های مرتبط این مفهوم جدید را مورد بحث قرار می دهد. ابتدا، اینترنت اشیاء به عنوان یک مفهوم به طور مختصر مورد بررسی قرار گرفته و تهدیدات مربوط به اینترنت اشیاء مورد بررسی قرار گرفته است. علاوه بر این، دامنه IIoT و چالش های مربوط به IIoT مورد بحث قرار می گیرد. علاوه بر این، یک نمای کلی از فناوری بلاک چین ارائه شده است. متعاقبا، ترکیبی از IIoT و بلاک چین مورد بررسی قرار میگیرد و پیشنهاد طراحی ساختاری BIIoT ارائه میشود. در نهایت، مسائل مربوط به استفاده از IIoT با بلاک چین برای کاربردهای صنعتی BIIoT بررسی شده است. بنابراین، تمام جهتهای تحقیق باز مرتبط در بلاک چین و IIoT در این مقاله خلاصه شدهاند. این بررسی نشان می دهد که BIIoT پیشنهادی برای توسعه یک محیط پیچیده بهم پیوسته IIoT اضافی، قابل ردیابی و ایمن استفاده می شود. علاوه بر این، سیستم BIIoT ما را قادر می سازد تا بدون نیاز به یک واسطه قابل اعتماد در یک شبکه غیرمتمرکز، غیرقابل اعتماد و همتا به همتا با یکدیگر ارتباط برقرار کنیم.

استانداردها و چارچوب های اینترنت اشیاء چیست ؟

چندین استاندارد در حال ظهور اینترنت

اشیاء وجود دارد، از جمله موارد زیر:

IPv6 روی شبکههای شخصی بیسیم کم مصرف (6LoWPAN) یک استاندارد باز است که توسط کارگروه مهندسی اینترنت (IETF) تعریف شده است. استاندارد 6LoWPAN هر رادیویی کم مصرف را قادر می سازد تا با اینترنت ارتباط برقرار کند، از جمله 804.15.4، بلوتوث کم انرژی (BLE) و Z-Wave (برای اتوماسیون خانگی).

ZigBee یک شبکه بی سیم کم مصرف و با نرخ داده کم است که عمدتاً در تنظیمات صنعتی استفاده می شود. ZigBee بر اساس استاندارد 802.15.4 موسسه مهندسین برق و الکترونیک (IEEE) است. اتحاد ZigBee Dotdot را ایجاد کرد، زبان جهانی برای اینترنت اشیاء که به اشیاء هوشمند امکان میدهد به طور ایمن در هر شبکه ای کار کنند و یکدیگر را درک کنند.

LiteOS یک سیستم عامل شبه یونیکس (OS) برای شبکه های حسگر بی سیم است. LiteOS از گوشی های هوشمند، پوشیدنی ها، برنامه های کاربردی تولید هوشمند، خانه های هوشمند و اینترنت وسایل نقلیه (IoV) پشتیبانی می کند. سیستم عامل همچنین به عنوان یک پلت فرم توسعه دستگاه هوشمند عمل می کند.

OneM2M یک لایه سرویس ماشین به ماشین است که می تواند در نرم افزار و سخت افزار برای اتصال دستگاه ها تعبیه شود. سازمان استانداردسازی جهانی، OneM2M، برای توسعه استانداردهای قابل استفاده مجدد ایجاد شد تا برنامههای اینترنت اشیاء را در بخشهای مختلف عمودی ارتباط برقرار کنند.

سرویس

توزیع داده (DDS) توسط گروه مدیریت اشیاء (OMG) توسعه

یافته است و یک استاندارد اینترنت اشیاء برای ارتباطات

M2M بلادرنگ، مقیاس پذیر

و با کارایی بالا است.

پروتکل صف پیام پیشرفته (AMQP) یک

استاندارد متن باز منتشر شده برای پیام رسانی ناهمزمان با سیم است. AMQP پیام

های رمزگذاری شده و قابل تعامل بین سازمان ها و برنامه ها را فعال می کند. این

پروتکل در پیام رسانی سرویس گیرنده-سرور و در مدیریت دستگاه های اینترنت اشیاء

استفاده می شود.

پروتکل

برنامه محدود (CoAP) یک پروتکل طراحی شده توسط IETF است

که مشخص می کند دستگاه های کم مصرف و با محدودیت محاسباتی چگونه می توانند در اینترنت

اشیاء کار کنند.

شبکه گسترده برد بلند (LoRaWAN) پروتکلی

برای شبکه های WAN است

که برای پشتیبانی از شبکه های بزرگ مانند شهرهای هوشمند با میلیون ها دستگاه کم

مصرف طراحی شده است.

چارچوب های اینترنت اشیاء شامل موارد

زیر است:

خدمات

وب آمازون (AWS) اینترنت اشیاء یک پلت فرم رایانش ابری

برای اینترنت اشیاء است که توسط آمازون منتشر شده است. این چارچوب به گونهای

طراحی شده است که دستگاههای هوشمند را قادر میسازد تا به راحتی با ابر AWS و

سایر دستگاههای متصل ارتباط برقرار کنند و به طور ایمن با آن ارتباط برقرار کنند.

Arm Mbed IoT یک پلتفرم برای توسعه

برنامه های IoT بر

اساس میکروکنترلرهای Arm است.

هدف پلتفرم IoT Arm Mbed ارائه یک محیط مقیاس پذیر، متصل و امن برای دستگاه های اینترنت

اشیاء با یکپارچه سازی ابزارها و خدمات Mbed است.

Azure IoT Suite مایکروسافت پلتفرمی است که از مجموعه ای

از خدمات تشکیل شده است که کاربران را قادر می سازد تا با دستگاه های اینترنت

اشیاء خود تعامل داشته باشند و داده ها را از آنها دریافت کنند و همچنین عملیات

های مختلفی را بر روی داده ها انجام دهند، مانند تجزیه و تحلیل چند بعدی، تبدیل و تجمیع

و تجسم این عملیات ها. به نحوی که برای تجارت مناسب باشد.

Brillo/Weave گوگل پلتفرمی برای

اجرای سریع اپلیکیشن های اینترنت اشیاء است. این پلتفرم از دو ستون اصلی تشکیل شده

است: Brillo، یک سیستم عامل مبتنی بر اندروید برای توسعه دستگاه های جاسازی

شده کم مصرف، و Weave، یک پروتکل ارتباطی مبتنی بر اینترنت اشیاء که به عنوان زبان

ارتباطی بین دستگاه و ابر عمل می کند.

Calvin یک پلت فرم منبع باز اینترنت اشیاء است که توسط اریکسون منتشر شده است که برای ساخت و مدیریت برنامه های کاربردی توزیع شده که دستگاه ها را قادر می سازد با یکدیگر صحبت کنند طراحی شده است. Calvin شامل یک چارچوب توسعه برای توسعه دهندگان برنامه، و همچنین یک محیط زمان اجرا برای مدیریت برنامه در حال اجرا است.

چه صنایعی می توانند از اینترنت اشیاء بهره ببرند؟

سازمانها و شرکت هایی که برای اینترنت اشیاء مناسبتر هستند، سازمانهایی هستند که از استفاده از دستگاههای حسگر در فرآیندهای تجاری خود سود میبرند.

- ساخت

تولیدکنندگان می توانند با استفاده از نظارت خط تولید برای فعال کردن تعمیر و نگهداری پیشگیرانه در تجهیزات ، زمانی که حسگرها خرابی قریب الوقوع را تشخیص می دهند، مزیت رقابتی به دست آورند. سنسورها در واقع می توانند زمانی که خروجی تولید به خطر می افتد اندازه گیری کنند. با کمک هشدارهای حسگر، سازندگان می توانند به سرعت تجهیزات را از نظر دقت بررسی کنند یا آن را تا زمان تعمیر از تولید خارج کنند. این به شرکت ها اجازه می دهد تا هزینه های عملیاتی را کاهش دهند، زمان کار بهتری داشته باشند و مدیریت عملکرد دارایی را بهبود بخشند. - خودرو

صنعت خودروسازی مزایای قابل توجهی را از استفاده از برنامه های کاربردی اینترنت اشیاء دریافت می کند. علاوه بر مزایای استفاده از اینترنت اشیاء در خطوط تولید، حسگرها می توانند خرابی تجهیزات قریب الوقوع را در وسایل نقلیه ای که در حال حاضر در جاده هستند شناسایی کرده و با جزئیات و توصیه هایی به راننده هشدار دهند. به لطف اطلاعات جمعآوریشده توسط برنامههای کاربردی مبتنی بر اینترنت اشیاء، تولیدکنندگان و تامینکنندگان خودرو میتوانند درباره نحوه کارکرد خودروها و اطلاعات صاحبان خودرو ،اطلاعات بیشتری کسب کنند. - حمل و نقل و تدارکات

ناوگان ماشینها، کامیونها، کشتیها و قطارهایی که موجودی را حمل میکنند را میتوان بر اساس شرایط آب و هوایی، در دسترس بودن وسیله نقلیه یا در دسترس بودن راننده، به لطف دادههای حسگر اینترنت اشیاء، تغییر مسیر داد. خود موجودی همچنین می تواند به حسگرهایی برای نظارت بر ردیابی و ردیابی و کنترل دما مجهز شود. صنایع غذایی و آشامیدنی، گلها و داروسازی اغلب دارای موجودی حساس به دما هستند که از برنامههای نظارت بر اینترنت اشیاء که هشدارهایی را در هنگام افزایش یا کاهش دما به سطحی که محصول را تهدید میکند، ارسال میکنند، سود زیادی میبرند. - خرده فروشی

برنامه های کاربردی اینترنت اشیاء به شرکت های خرده فروشی امکان مدیریت موجودی، بهبود تجربه مشتری، بهینه سازی زنجیره تامین و کاهش هزینه های عملیاتی را می دهد. به عنوان مثال، قفسههای هوشمند مجهز به حسگرهای وزن میتوانند اطلاعات مبتنی بر RFID را جمعآوری کنند و دادهها را به پلتفرم اینترنت اشیاء ارسال کنند تا به طور خودکار موجودی انبار را کنترل کند و در صورت کم شدن اقلام هشدارها را راهاندازی کند. Beacon ها می توانند پیشنهادات و تبلیغات هدفمند را برای ارائه یک تجربه جذاب به مشتریان ارائه دهند. - بخش عمومی

مزایای اینترنت اشیاء در بخش عمومی و سایر محیط های مرتبط با خدمات به همین ترتیب گسترده است. برای مثال، شرکتهای دولتی میتوانند از برنامههای مبتنی بر اینترنت اشیاء استفاده کنند تا کاربران خود را از قطعهای انبوه و حتی وقفههای کوچکتر خدمات آب، برق یا فاضلاب مطلع کنند. برنامههای کاربردی اینترنت اشیاء میتوانند دادههای مربوط به محدوده قطعی را جمعآوری کنند و منابعی را برای کمک به شرکتها برای بازیابی از قطعها با سرعت بیشتر مستقر کنند. - مراقبت های بهداشتی

نظارت بر دارایی IoT مزایای متعددی را برای صنعت مراقبت های بهداشتی فراهم می کند. پزشکان، پرستاران و متولیان امر اغلب نیاز دارند محل دقیق دارایی های کمک به بیمار مانند ویلچر را بدانند. هنگامی که ویلچرهای بیمارستانی به حسگرهای اینترنت اشیاء مجهز میشوند، میتوان آنها را از برنامه نظارت بر دارایی اینترنت اشیاء ردیابی کرد تا هر کسی که به دنبال آن است بتواند به سرعت نزدیکترین ویلچر موجود را پیدا کند. بسیاری از دارایی های بیمارستان را می توان از این طریق ردیابی کرد تا از استفاده صحیح و همچنین حسابداری مالی دارایی های فیزیکی در هر بخش اطمینان حاصل شود. - ایمنی عمومی در تمامی صنایع

علاوه بر ردیابی داراییهای فیزیکی، اینترنت اشیاء میتواند برای بهبود ایمنی کارگران استفاده شود. به عنوان مثال، کارکنان در محیط های خطرناک مانند معادن، میادین نفت و گاز، و نیروگاه های شیمیایی و نیروگاهی باید از وقوع یک رویداد خطرناک که ممکن است بر آنها تأثیر بگذارد، اطلاع داشته باشند. هنگامی که آنها به برنامه های مبتنی بر حسگر اینترنت اشیاء متصل می شوند، می توان از حوادث مطلع شد یا در اسرع وقت از آنها نجات یافت. برنامه های IoT همچنین برای پوشیدنی هایی استفاده می شوند که می توانند سلامت انسان و شرایط محیطی را بررسی کنند. این نوع برنامهها نه تنها به افراد کمک میکنند تا سلامت خود را بهتر درک کنند، بلکه به پزشکان اجازه میدهند بیماران را از راه دور تحت نظر بگیرند.

برنامه های کاربردی اینترنت اشیاء چیست ؟

برنامه های کاربردی SaaS IoT آماده کسب و کار ((***SaaS یک مدل سرویس است که در آن یک ارائه دهنده برنامه را میزبانی

می کند و آن را از طریق اینترنت در اختیار مشتریان قرار می دهد. این یک پیشرفت و

تغییر قابل توجه از مدل تحویل نرم افزار در محل است که به سازمان ها اجازه می دهد

بیشتر مسئولیت های فناوری اطلاعات را برون سپاری کنند.***))

برنامههای هوشمند

IoT برنامههای نرمافزاری

بهعنوان سرویس (SaaS) از پیش ساخته شدهاند که میتوانند دادههای حسگر اینترنت

اشیاء گرفته شده را از طریق داشبورد به کاربران تجاری تجزیه و تحلیل و ارائه کنند. برنامه های کاربردی اینترنت اشیاء از الگوریتم

های یادگیری ماشینی برای تجزیه و تحلیل حجم عظیمی از داده های حسگر متصل در فضای ابری

استفاده می کنند. با استفاده از داشبوردها و هشدارهای بیدرنگ اینترنت اشیاء، شاخصهای

عملکرد کلیدی، آمار میانگین زمان بین خرابیها و سایر اطلاعات را مشاهده میکنید.

الگوریتمهای مبتنی بر یادگیری ماشینی میتوانند ناهنجاریهای تجهیزات را شناسایی

کرده و هشدارهایی را برای کاربران ارسال کنند و حتی رفعهای خودکار یا اقدامات

مقابلهای پیشگیرانه را راهاندازی کنند.

با برنامه های کاربردی اینترنت اشیاء مبتنی بر ابر، کاربران تجاری می توانند به سرعت فرآیندهای موجود برای زنجیره های تامین، خدمات مشتری، منابع انسانی و خدمات مالی را بهبود بخشند. نیازی به بازسازی کل فرآیندهای تجاری نیست.

چند راه برای استقرار برنامه های کاربردی اینترنت اشیاء چیست ؟

توانایی اینترنت اشیاء برای ارائه اطلاعات حسگر و همچنین فعال کردن ارتباط دستگاه به دستگاه، مجموعه گسترده ای از برنامه ها را هدایت می کند. در زیر تعدادی از محبوب ترین برنامه ها و کارهایی که انجام می دهند آورده شده است.

- ایجاد کارایی جدید در تولید از

طریق نظارت بر ماشین و نظارت بر کیفیت محصول.

ماشینها را میتوان بهطور پیوسته پایش و تجزیه و تحلیل کرد تا از عملکرد آنها در محدوده تحملهای لازم اطمینان حاصل شود. محصولات همچنین می توانند در زمان واقعی برای شناسایی و رفع نقص های کیفیت نظارت شوند. - بهبود ردیابی دارایی های فیزیکی.

ردیابی به کسب و کارها این امکان را می دهد تا مکان دارایی را به سرعت تعیین کنند. حصار حلقه به آنها اجازه می دهد تا مطمئن شوند که دارایی های با ارزش بالا در برابر سرقت و حذف محافظت می شوند. - از ابزارهای پوشیدنی برای نظارت بر

تجزیه و تحلیل سلامت انسان و شرایط محیطی استفاده کنید.

پوشیدنیهای اینترنت اشیاء به مردم این امکان را میدهد تا سلامت خود را بهتر درک کنند و به پزشکان اجازه میدهند تا از راه دور بیماران را تحت نظر بگیرند. این فناوری همچنین شرکت ها را قادر می سازد تا سلامت و ایمنی کارکنان خود را ردیابی کنند که به ویژه برای کارگران شاغل در شرایط خطرناک مفید است. - بهره وری و امکانات جدید را در

فرآیندهای موجود هدایت کنید.

استفاده از اینترنت اشیاء برای افزایش کارایی و ایمنی در تدارکات برای مدیریت ناوگان است. شرکتها میتوانند از نظارت بر ناوگان اینترنت اشیاء برای هدایت کامیونها، در زمان واقعی، برای بهبود کارایی استفاده کنند. - فعال کردن تغییرات فرآیند کسب و

کار

دستگاههای اینترنت اشیاء برای داراییها برای نظارت بر سلامت ماشینهای راه دور و ایجاد تماسهای سرویس برای تعمیر و نگهداری پیشگیرانه است. توانایی نظارت از راه دور ماشینها همچنین مدلهای جدید کسبوکار محصول بهعنوان خدمات را امکانپذیر میکند، که در آن مشتریان دیگر نیازی به خرید محصول ندارند، بلکه هزینه استفاده از آن را پرداخت میکنند.

ارزش کسب و کار را با اینترنت اشیاء توسعه دهید

همانطور که اینترنت اشیاء در بازار گسترده تر می شود، شرکت های بزرگ میخواهند از ارزش تجاری فوق العاده ای که می تواند ایجادکند استفاده ببرند . این مزایا عبارتند از:

- استخراج دانش های مبتنی بر داده از داده های اینترنت اشیاء برای کمک به مدیریت بهتر کسب و کار

- افزایش بهره وری و کارایی عملیات تجاری

- ایجاد مدل های کسب و کار جدید و بازار های درآمدی

- اتصال آسان و یکپارچه دنیای کسب و کار فیزیکی (واقعی) به دنیای دیجیتال برای رسیدن سریع به ارزش

چه فناوری هایی اینترنت اشیاء را ممکن کرده اند؟

در حالی که ایده IoT برای

مدت طولانی وجود داشته است، مجموعه ای از پیشرفت های اخیر در تعدادی از فناوری های

مختلف آن را عملی کرده است.دسترسی

به فناوری سنسور کم هزینه و کم مصرف. سنسورهای مقرون به صرفه و قابل اعتماد،

فناوری اینترنت اشیاء را برای تولیدکنندگان بیشتری ممکن میسازد.

قابلیت اتصال مجموعه ای از پروتکل های

شبکه برای اینترنت اتصال حسگرها را به ابر و به سایر اشیاء برای انتقال کارآمد

داده آسان کرده است.

پلتفرم های رایانش ابری افزایش در دسترس

بودن پلتفرمهای ابری، هم کسبوکارها و هم مصرفکنندگان را قادر میسازد تا به

زیرساختهایی که برای افزایش مقیاس نیاز دارند، بدون نیاز به مدیریت همه آن دسترسی

داشته باشند.

یادگیری ماشینی و تجزیه و تحلیل با

پیشرفت در یادگیری ماشینی ، همراه با دسترسی به مقادیر متنوع و گسترده داده های

ذخیره شده در ابر،باعث شده

کسب و کارها بتوانند اطلاعات دانش را سریعتر و راحت تر جمع آوری کنند. ظهور این فناوریهای

متحد همچنان مرزهای اینترنت اشیاء را گسترش میدهد و دادههای تولید شده توسط

اینترنت اشیاء نیز این فناوریها را تغذیه میکند.

هوش مصنوعی (AI)، شبکههای عصبی و پردازش زبان طبیعی (NLP) را به دستگاههای اینترنت اشیاء (مانند دستیارهای شخصی دیجیتال الکسا، کورتانا و سیری) آورده و آنها را برای استفاده خانگی جذاب، مقرون به صرفه و قابل اجرا کرده است.

اینترنت اشیاء چیست؟ IOT

اینترنت اشیاء به میلیاردها دستگاه فیزیکی در سراسر جهان اطلاق می شود که اکنون به اینترنت متصل هستند و همگی داده ها را جمع آوری و به اشتراک می گذارند. "اشیاء" که با حسگرها، نرم افزارها و سایر فناوری ها به منظور اتصال و تبادل داده با سایر دستگاه ها و سیستم ها از طریق اینترنت تعبیه شده اند. این دستگاه ها از اشیاء خانگی معمولی گرفته تا ابزارهای صنعتی پیچیده را شامل می شود. امروزه با بیش از 10 میلیارد دستگاه به اینترنت اشیاء متصلند و کارشناسان انتظار دارند این تعداد تا سال 2025 به 22 میلیارد برسد. به لطف ورود تراشههای رایانهای بسیار ارزان و فراگیر شدن شبکههای بیسیم، میتوان هر چیزی را، از دستگاهی به کوچکی یک قرص به دستگاه یا شئی به بزرگی یک هواپیما، به بخشی از اینترنت اشیاء تبدیل کرد. اتصال همه این اشیاء مختلف و افزودن حسگرها به آنها سطحی از هوش دیجیتالی را به دستگاههایی میافزاید که در غیر این صورت احمقانه بودند و آنها را قادر میسازد تا دادههای بلادرنگ را بدون دخالت انسان بواسطه قراردادهای هوشمند ارسال کنند. اینترنت اشیاء بافت دنیای اطراف ما را هوشمندتر و پاسخگوتر می کند و دنیای دیجیتال و فیزیکی (واقعی) را با هم ادغام می کند.

اینترنت اشیاء چیست ؟

اینترنت اشیاء به مردم کمک می کند هوشمندتر زندگی و کار کنند و همچنین کنترل کاملی بر زندگی خود به دست آورند. علاوه بر ارائه دستگاه های هوشمند برای خودکارسازی خانه ها، اینترنت اشیاء برای تجارت ضروری است. اینترنت اشیاء به کسبوکارها نگاهی بیدرنگ به نحوه عملکرد سیستمهایشان میدهد و بینشهایی را در مورد همه چیز از عملکرد ماشینها گرفته تا زنجیره تامین و عملیات لجستیک ارائه میدهد.

اینترنت اشیاء شرکت ها را قادر می سازد تا فرآیندها را خودکار کرده و هزینه های نیروی کار را کاهش دهند. همچنین ضایعات را کاهش میدهد و ارائه خدمات را بهبود میبخشد، تولید و تحویل کالا را کمهزینهتر میکند و همچنین شفافیت را در معاملات مشتری ارائه میدهد.

به این ترتیب، اینترنت اشیاء یکی از مهمترین فناوریهای زندگی روزمره است و همچنان که کسبوکارهای بیشتری پتانسیل دستگاههای متصل را برای رقابتی نگهداشتن آنها درک میکنند، به کار خود ادامه میدهد.

تقریباً هر شیء فیزیکی می تواند به یک دستگاه اینترنت اشیاء تبدیل شود، اگر بتوان آن را به اینترنت متصل کرد تا کنترل شود یا اطلاعات را ارسال کنند . یک لامپ که میتوان آن را با استفاده از برنامه تلفن هوشمند روشن کرد، یک دستگاه اینترنت اشیاء است، همانطور که یک حسگر حرکتی یا یک ترموستات هوشمند در دفتر شما یا یک چراغ خیابان متصل است. یک دستگاه اینترنت اشیاء میتواند مانند یک اسباببازی کودک باشد یا مانند یک کامیون بدون راننده جدی باشد. برخی از اشیاء بزرگتر ممکن است خود با بسیاری از اجزای کوچکتر اینترنت اشیاء پر شده باشند، مانند موتور جت که اکنون با هزاران حسگر پر شده است که داده ها را جمع آوری و ارسال می کند تا مطمئن شود که کارآمد است. در مقیاس بزرگتر، پروژه های شهرهای هوشمند کل مناطق را با حسگرهایی پر می کنند تا به ما در درک و کنترل محیط کمک کنند.

اصطلاح اینترنت اشیاء عمدتاً برای دستگاههایی استفاده میشود که معمولاً انتظار نمیرود که اتصال اینترنتی داشته باشند و میتوانند مستقل از عمل انسان با شبکه ارتباط برقرار کنند. به همین دلیل، یک رایانه شخصی به طور کلی یک دستگاه اینترنت اشیاء و همچنین یک تلفن هوشمند نیز محسوب نمی شود . حتی اگر دومی مملو از سنسورها باشد. با این حال، یک ساعت هوشمند یا یک بند تناسب اندام یا سایر دستگاه های پوشیدنی ممکن است به عنوان یک دستگاه اینترنت اشیاء به حساب بیاید.

تاریخچه اینترنت اشیاء چیست ؟

ایده افزودن حسگرها و هوشمندی به اشیاء در طول دهههای 1980 و 1990 مورد بحث قرار گرفت . اما جدای از برخی پروژههای اولیه از جمله یک ماشین خودکار متصل به اینترنت پیشرفت فقط به این دلیل آهسته بود که تکنولوژی آماده نبود تراشه ها خیلی بزرگ و حجیم بودند و هیچ راهی برای برقراری ارتباط موثر اجسام وجود نداشت.

قبل از اینکه اتصال میلیاردها دستگاه مقرون به صرفه شود، به پردازندههایی ارزان و مقرون به صرفه نیاز بود که همه آنها فقط یکبار مصرف باشند. استفاده از برچسبهای RFID و تراشههای کم مصرف که میتوانند به صورت بیسیم ارتباط برقرار کنند . برخی از این مشکل را به همراه افزایش دسترسی به اینترنت پهن باند و شبکههای سلولی و بیسیم حل کرد. پذیرش IPv6 - که در میان چیزهای دیگر، باید آدرس IP کافی را برای هر دستگاهی که جهان (یا در واقع این کهکشان) احتمالاً به آن نیاز داشته باشد یک گام ضروری برای مقیاسپذیری اینترنت اشیاء بودارائه دهد .

کوین اشتون در سال 1999 عبارت "اینترنت اشیاء" را ابداع کرد، اگرچه حداقل یک دهه دیگر طول کشید تا این فناوری به چشم انداز برسد.

افزودن برچسب های RFID به قطعات گران قیمت برای کمک به ردیابی موقعیت آنها یکی از اولین کاربردهای اینترنت اشیاء بود. اما از آن زمان، هزینه افزودن حسگرها و اتصال به اینترنت به اشیاء همچنان کاهش یافته است و کارشناسان پیشبینی میکنند که این قابلیت اولیه میتواند روزی حداقل 10 سنت هزینه داشته باشد و تقریباً همه چیز را به اینترنت متصل کند.

اینترنت اشیاء در ابتدا برای تجارت و تولید بسیار جالب بود، جایی که کاربرد آن گاهی اوقات به عنوان ماشین به ماشین (M2M) شناخته میشود، اما اکنون تاکید بر پر کردن خانهها و دفاتر ما با دستگاههای هوشمند است، و آن را به چیزی که تقریباً مرتبط است تبدیل میکند.

مزایا و معایب اینترنت اشیاء چیست ؟

برخی از مزایای اینترنت اشیاء شامل موارد زیر است:

امکان دسترسی به

اطلاعات از هر نقطه و در هر زمان در هر دستگاه.

بهبود ارتباط بین دستگاه های الکترونیکی

متصل؛

انتقال بسته های داده از طریق شبکه متصل

و صرفه جویی در زمان و هزینه؛ و

خودکار کردن وظایف کمک به بهبود کیفیت

خدمات کسب و کار و کاهش نیاز به مداخله انسانی.

برخی از معایب اینترنت اشیاء شامل موارد زیر است:

با افزایش تعداد

دستگاه های متصل و به اشتراک گذاری اطلاعات بیشتر بین دستگاه ها، احتمال سرقت

اطلاعات محرمانه توسط هکر نیز افزایش می یابد.

شرکتها ممکن است در نهایت مجبور شوند

با تعداد زیادی - شاید حتی میلیونها - دستگاه اینترنت اشیاء دست و پنجه نرم کنند

و جمعآوری و مدیریت دادهها از همه آن دستگاهها چالش برانگیز خواهد بود.

اگر اشکالی در سیستم وجود داشته باشد،

این احتمال وجود دارد که هر دستگاه متصل خراب شود.

از آنجایی که هیچ استاندارد بین المللی

سازگاری برای IoT وجود

ندارد، ارتباط دستگاه های سازنده های مختلف با یکدیگر دشوار است.

اینترنت اشیاء چقدر بزرگ است؟

شرکت تحلیلگر فناوری IDC پیش بینی می کند که در مجموع تا سال 2025، 41.6 میلیارد دستگاه اینترنت اشیاء متصل وجود خواهد داشت. همچنین پیشنهاد میکند که تجهیزات صنعتی و خودرویی بزرگترین فرصت متصل شدن را نشان میدهند، اما همچنین شاهد پذیرش قوی خانههای هوشمند و دستگاههای پوشیدنی در کوتاه مدت است.

یکی دیگر از تحلیلگران فناوری، گارتنر، پیشبینی میکند که بخشهای شرکتی و خودروسازی امسال 5.8 میلیارد دستگاه خواهند داشت که تقریباً یک چهارم بیشتر از سال 2019 است. به لطف تداوم عرضه کنتورهای هوشمند، شرکتهای خدماتی بالاترین کاربر اینترنت اشیاء خواهند بود. دستگاه های امنیتی، در قالب تشخیص مزاحم و دوربین های وب، دومین کاربرد بزرگ دستگاه های اینترنت اشیاء خواهند بود. اتوماسیون ساختمان مانند روشنایی متصل ،سریعترین بخش در حال رشد خواهد بود و پس از آن خودروسازی (خودروهای متصل) و مراقبت های بهداشتی (پایش شرایط مزمن) قرار دارند.

چرا اینترنت اشیاء (IoT) اینقدر مهم است؟

در چند سال گذشته، اینترنت اشیاء به یکی از مهم ترین فناوری های قرن بیست و یکم تبدیل شده است. اکنون که میتوانیم اشیاء روزمره ، وسایل آشپزخانه، ماشینها، ترموستاتها، مانیتورهای کودک را از طریق دستگاههای تعبیهشده به اینترنت متصل کنیم، ارتباط یکپارچه بین افراد، فرآیندها و اشیاء امکانپذیر است.

با استفاده از محاسبات کمهزینه، ابر، دادههای بزرگ، تجزیه و تحلیل و فناوریهای تلفن همراه، اشیاء فیزیکی میتوانند دادهها را با کمترین مداخله انسانی به اشتراک بگذارند و جمعآوری کنند. در این دنیای بیش از حد متصل، سیستم های دیجیتال می توانند هر تعامل بین اشیاء متصل را ضبط، نظارت و تنظیم کنند. و دنیای فیزیکی(واقعی) با دنیای دیجیتال همکاری می کنند.

حریم خصوصی در Web3 چیست؟

معرفی

برای Web3، حریم خصوصی همان فیل در اتاق است. این در عین حال بزرگترین نقطه فروش کریپتو است که با اصول عدم تمرکز، ناشناس بودن و بی اعتمادی همراه است و بزرگترین نقطه دردناک آن، با KYCهای طاقت فرسا، PII به راحتی قابل ردیابی، و نگاه همیشه مشکوک از جهان خارج است.

متأسفانه، این نیز موضوعی است که تا حد زیادی اشتباه گرفته شده است و بسیاری از مردم «حریم خصوصی» رمزنگاری را صرفاً بهانه ای برای تأمین مالی تروریست ها و انجام پولشویی می دانند. این واقعیت که توییتر کریپتو به «فرهنگ آنون» خود افتخار می کند و اینکه رسانه های جریان اصلی اغلب (عمدا یا ناخواسته) این تعصبات را تقویت می کنند، به حل این کلیشه ها کمکی نمی کند.

از آنجایی که حریم خصوصی Web3 مفهومی فراگیر است، از تصاویر پروفایل میمون گرفته تا رمزنگاری و اثبات دانش صفر، صحبت درمورد آن در مجموع، و قضاوت کلی در مورد خوب یا بد بودن آن بی فایده است. در عوض، ما باید مشکل را به بخش های مختلف کوچکتر تقسیم کنیم. در این مقاله، ابتدا زیرساخت «حریم خصوصی» Web3 را در سه سطح متمایز - حریم خصوصی سطح شبکه، حریم خصوصی سطح پروتکل، و حریم خصوصی سطح کاربر - تجزیه و تحلیل میکنم قبل از اینکه نقش راهحلهای فناوری مانند Zero Knowledge Proofs در آینده را بررسی کنم. حریم خصوصی Web3

حریم خصوصی سطح شبکه

اولین و قدیمی ترین تصور از حریم خصوصی در سطح شبکه است. حریم خصوصی در سطح شبکه جایی است که هر تراکنش یک ارز دیجیتال در یک شبکه بلاک چین مشخص، حریم خصوصی را از طریق مکانیسمهای اجماع اساسی انتخابهای طراحی بلاک چین و سطح شبکه تضمین میکند. به این ترتیب، به آنها "سکه های حریم خصوصی" نیز می گویند.

این مفهوم از حریم خصوصی ریشههای خود را به پروتکل بیتکوین و ایده آن برای ناشناسسازی «آدرسهای کیف پول» بهعنوان هشهای رمزنگاری 160 بیتی برمیگردد. در حالی که خود بیتکوین دارای تراکنشهای کاملاً شفاف است، جایی که هر کاربر میتواند هر تراکنش را در شبکه خود بازرسی کند، اصول طراحی بیتکوین برای تمرکززدایی و ناشناس بودن بدون شک نیروی محرکه توسعه «حریم خصوصی در سطح شبکه» و بلاکچینهای اول حریم خصوصی را ایجاد کرده است.

یکی از پروژه های پیشرو در ایجاد حریم خصوصی در سطح شبکه، مونرو است، اولین بلاک چین برای حفظ حریم خصوصی که در سال 2014 تأسیس شد. برخلاف بیت کوین، مونرو کیف پول های کاربر و تراکنش ها را در پشت "امضای حلقه" پنهان می کند، که در آن کاربران در یک "حلقه" معین به آن دسترسی دارند. یک امضای گروهی خاص، و از آن امضای گروه برای امضای معاملات استفاده کنید. بنابراین، برای هر تراکنش معینی در شبکه مونرو، فقط میتوانید بگویید که از یک گروه خاص است، اما نمیدانید کدام کاربر در آن گروه واقعاً تراکنش را امضا کرده است. در اصل، این نوعی "حریم خصوصی در جمعیت" است، که در آن کاربران در گروههایی گرد هم میآیند تا حریم خصوصی را برای همه فراهم کنند.

حلقه امضا در Monero. منبع: https://blog.pantherprotocol.io/ring-signatures-vs-zksnarks-comparing-privacy-technologies/ [3]

پروژه دیگری که به همین فضا می پردازد، ZCash است، یکی از پیشگامان اولیه نوعی از اثبات دانش صفر به نام zk-SNARK که اخیراً رایج شده است. مفهوم اساسی پشت اثبات دانش صفر این است که این روشی است برای اثبات درستی چیزی بدون افشای اطلاعات بیشتر (که می تواند امنیت و حریم خصوصی را به خطر بیندازد) [4].

یک مثال ساده از Zero Knowledge Proof، Autograder Gradescope [5] است. شما باید "ثابت کنید" که تکالیف CS خود را به درستی انجام داده اید، اما نیازی نیست که جزئیات بیشتری در مورد اجرای کد خود به خودکارساز بگویید. درعوض، خودگرید کننده "دانش" شما را از طریق اجرای مجموعه ای از تست های مخفی بررسی می کند، و کد شما باید با خروجی "مورد انتظار" از خودگریدگر Gradescope مطابقت داشته باشد. از طریق تطبیق خروجی «مورد انتظار»، میتوانید یک مدرک دانش صفر ارائه دهید که نشان میدهد تکالیف خود را بدون نشان دادن اجرای کد واقعی خود انجام دادهاید.

در مورد ZCash، در حالی که تراکنشها به طور پیشفرض شفاف هستند، کاربران میتوانند برای ایجاد تراکنشهای خصوصی از این «مدارک دانش صفر» استفاده کنند. وقتی کاربر می خواهد تراکنش ارسال کند، یک پیام تراکنش ایجاد می کند که شامل آدرس عمومی فرستنده، آدرس عمومی گیرنده و مبلغ تراکنش است و سپس آن را به اثبات zk-SNARK تبدیل می کند که تنها چیزی است که ارسال می شود. به شبکه این اثبات zk-SNARK حاوی تمام اطلاعات لازم برای اثبات صحت تراکنش است، اما هیچ یک از جزئیات خود تراکنش را فاش نمی کند. این بدان معناست که شبکه میتواند تراکنش را بدون اینکه بداند چه کسی آن را ارسال کرده، چه کسی آن را دریافت کرده یا مبلغ مربوطه را تأیید میکند.

علیرغم تفاوتهای طراحی و پیادهسازی آنها، برای Monero و ZCash، حریم خصوصی تراکنش در سطح بلاک چین تضمین میشود، به طوری که همه تراکنشها در شبکه انجام میشوند.

rk به طور خودکار خصوصی بودن تضمین می شود. این ضمانت حفظ حریم خصوصی می تواند به راحتی توسط بازیگران بد برای انجام پولشویی، فعالیت های تروریستی و قاچاق مواد مخدر مورد سوء استفاده قرار گیرد، و Monero به ویژه به دلیل محبوبیت خود در دارک وب بدنام است علاوه بر این، از آنجایی که مونرو و سایر «سکههای حریم خصوصی» مترادف با فعالیتهای مالی غیرقانونی میشوند، کاربرانی که از این «سکههای حریم خصوصی» استفاده میکنند را از نگرانیهای قانونی حفظ حریم خصوصی دور میکند و یک حلقه بازخورد منفی را تغذیه میکند که تنها منجر به اقتصاد سایه مضرتر میشود.

این بزرگترین اشکال تضمین حریم خصوصی در سطح شبکه است: این یک رویکرد "همه یا هیچ" در طراحی است، که در آن بین شفافیت یک تراکنش و حریم خصوصی این تراکنش یک مبادله با مجموع صفر وجود دارد. دقیقاً به دلیل عدم شفافیت است که «حریم خصوصی در سطح شبکه» بیشترین خشم را از سوی تنظیمکنندهها به دنبال دارد و دلیل اینکه چندین صرافی متمرکز ارزهای دیجیتال مانند Coinbase، Kraken و Huobi، Monero، ZCash و سایر سکههای حفظ حریم خصوصی را از فهرست حذف کردهاند. در چندین حوزه قضایی

حریم خصوصی سطح پروتکل

یک رویکرد متفاوت برای حفظ حریم خصوصی، تضمین "حریم خصوصی در سطح پروتکل" است، جایی که به جای اینکه تراکنشهای خصوصی را در سطح اجماع شبکه بلاک چین کدگذاری کنیم، تراکنشهای خصوصی را روی یک پروتکل یا برنامهای که در بالای یک بلاک چین اجرا میشود پردازش میکنیم. شبکه.

از آنجایی که شبکه های بلاک چین اولیه، مانند بیت کوین، قابلیت برنامه ریزی محدودی داشتند، ایجاد «حریم خصوصی در سطح پروتکل» فوق العاده سخت بود، و جدا کردن شبکه بیت کوین و پیاده سازی حریم خصوصی از ابتدا در قالب یک بلاک چین و جدید بسیار آسان تر بود. "سکه حریم خصوصی." اما با ظهور اتریوم و ظهور «قراردادهای هوشمند»، این راه کاملاً جدید را برای پروتکلهای حفظ حریم خصوصی باز کرد.

یکی از برجستهترین نمونههای «حریم خصوصی سطح پروتکل» Tornado Cash است که یک برنامه غیرمتمرکز (dApp) در اتریوم است که تراکنشها را با هم در یک استخر به منظور تضمین حریم خصوصی تراکنشها «ترکیب» میکند - از لحاظ مفهومی تا حدودی شبیه به «ترکیب در مونرو» است. با جمعیت».

پروتکل Tornado Cash به طور کلی سه مرحله اصلی دارد:

سپرده: کاربران وجوه خود را به یک قرارداد هوشمند Tornado Cash ارسال می کنند. این یک تراکنش خصوصی را با یک "مجموعه ناشناس" که به طور تصادفی ایجاد شده است، آغاز می کند، که گروهی از کاربران هستند که همزمان تراکنش هایی را نیز انجام می دهند.

مخلوط کردن: Tornado Cash وجوه واریز شده را با وجوه سایر کاربران در مجموعه ناشناس مخلوط می کند و ردیابی فرستنده یا گیرنده اصلی را دشوار می کند. این فرآیند «اختلاط» یا «ناشناس» نامیده میشود.

برداشت: هنگامی که وجوه ترکیب شد، کاربران می توانند وجوه خود را به آدرس جدیدی که انتخاب می کنند برداشت کنند و پیوند بین آدرس اصلی و آدرس مقصد قطع شود. سپس کاربر می تواند تراکنش را با ارسال مستقیم وجوه از آدرس مقصد "جدید" به گیرنده انجام دهد.

متأسفانه، در آگوست 2022، تورنادو کش توسط دولت ایالات متحده تحریم شد، زیرا دفتر کنترل دارایی های خارجی (OFAC) ادعا کرد که هکرهای کره شمالی از این پروتکل برای شستشوی وجوه دزدیده شده استفاده می کنند . در نتیجه این سرکوب، کاربران، شرکتها و شبکههای ایالات متحده دیگر قادر به استفاده از Tornado Cash نیستند. Circle ناشر استیبل کوین USDC یک گام فراتر رفت و بیش از 75000 دلار وجوه متصل به آدرس های Tornado Cash را مسدود کرد و GitHub حساب های توسعه دهندگان Tornado Cash را حذف کرد

این یک طوفان بحثبرانگیز در حوزه رمزنگاری به راه انداخت، زیرا بسیاری استدلال میکردند که اکثریت قریب به اتفاق کاربران از Tornado Cash برای تراکنشهای قانونی حفظ حریم خصوصی استفاده میکنند و کاربران پروتکل نباید برای اعمال بد یک اقلیت کوچک مجازات شوند. اما نکته مهم این است که از آنجایی که Tornado Cash به جای یک راه حل «حریم خصوصی در سطح شبکه» یک «حریم خصوصی در سطح پروتکل» در اتریوم است، بر خلاف مونرو، سرکوب و پیامدها فقط به این یک پروتکل در شبکه اتریوم محدود شد تا اینکه بر کل شبکه تأثیر بگذارد. و ZCash، اتریوم به دلیل این تحریم ها از لیست Coinbase حذف نشد.

یک رویکرد جایگزین برای "حریم خصوصی در سطح پروتکل" که توسط شبکه آزتک پیشگام بود، بر "تجمیع" برای محافظت از وجوه کاربر و پشتیبانی از تراکنش های خصوصی تمرکز دارد. محصول اولیه آزتک zk.money است که از یک اثبات دانش صفر بازگشتی عمیق دو لایه برای مقیاسبندی و حفظ حریم خصوصی استفاده میکند. اولین ZKP صحت تراکنش محافظت شده را ثابت می کند و اطمینان می دهد که تراکنش در واقع خصوصی بوده و هیچ نشت اطلاعاتی وجود ندارد. ZKP دوم برای خود جمعآوری استفاده میشود، تا محاسبات دستهای از تراکنشها را با هم جمع کند و اطمینان حاصل کند که همه آنها به درستی اجرا شدهاند

در حالی که راهحلهای «حریم خصوصی سطح پروتکل» مبتنی بر جمعآوری هنوز در مراحل اولیه خود هستند، آنها تکامل بعدی راهحلهای «حریم خصوصی سطح پروتکل» را نشان میدهند. یکی از مزیت های کلیدی راه حل های جمع آوری نسبت به حریم خصوصی سطح پروتکل مبتنی بر dApp

راهحلهایی مانند Tornado Cash، مانند مقیاسپذیری افزایشیافته آنها، زیرا محاسبات سنگین تا حد زیادی خارج از زنجیره اتفاق میافتد. علاوه بر این، از آنجا که بسیاری از تحقیقات جمعآوری صرفاً بر افزایش محاسبات متمرکز شدهاند، هنوز فضای کافی برای کاوش در کاربرد و گسترش این فناوریها در حوزه حریم خصوصی وجود دارد.

حریم خصوصی سطح کاربر

سومین رویکرد (و جدیدترین) برای مفهوم سازی حریم خصوصی در Web3 از طریق کاوش در "حریم خصوصی سطح کاربر" است، که در آن تضمین های حریم خصوصی برای داده های یک کاربر به جای تمرکز بر داده های تراکنش کاربر ایجاد می شود. در هر دو سطح «شبکه» و «پروتکل»، شاهد مشکل تکرارشونده اقلیتی از بازیگران بد (مانند تراکنشهای دارک وب و طرحهای پولشویی) هستیم که بر استفاده از شبکه و پروتکل برای اکثریت بیگناهی که صرفاً نگران هستند، تأثیر میگذارند. برای حفظ حریم خصوصی داده های شخصی آنها

نکته مهم «حریم خصوصی سطح کاربر» این است که از طریق تمرکز بر روی کاربران تکی خود شبکه، یک شکل «هدفمند» از فیلتر را انجام میدهیم که در آن کاربران و آدرسهای خوشخیم میتوانند به صورت خصوصی با شبکه بلاک چین تعامل داشته باشند، در حالی که کاربران بد میتوانند این فیلتر را داشته باشند. به سرعت فیلتر شد همانطور که می توانید تصور کنید، این یک کار هرکولی است، که در یک خط ظریف بین شفافیت و حریم خصوصی قدم می گذارد. این دیدگاه کاربر محور از حریم خصوصی همچنین یک بحث (و صنعت) کامل را در مورد نقش و آینده هویت غیرمتمرکز (dID) مجاور و برگرفته از مسئله حریم خصوصی Web3 ایجاد می کند . برای اختصار، من در مورد این سوال از KYC و احراز هویت در Web3 بحث نمی کنم.

بینش اصلی "حریم خصوصی سطح کاربر" جداسازی و بازتصویر رابطه بین خود کاربر و آدرسهای کیف پول آنها در زنجیره است، زیرا آدرسهای کیف پول شناسههای اتمی در شبکه بلاک چین هستند. نکته مهم این است که نقشهبرداری یک به چند از کاربران به زنجیرهها وجود دارد: کاربران اغلب بیش از یک آدرس کیف پول را در هر شبکه بلاک چینی که با آن تعامل دارند کنترل میکنند. این ایده «تجزیه هویت روی زنجیره» است. بنابراین، محور "حریم خصوصی در سطح کاربر" یافتن راهی امن برای نگاشت اطلاعات شناسایی شخصی کاربران (PII) به همه این هویت های تکه تکه شده در زنجیره است.

یک پروژه کلیدی در این زمینه، Notebook Labs است که به دنبال استفاده از Zero Knowledge Proofs برای پیوند دادن هویت های تکه تکه شده با PII کاربر است، در حالی که تضمین های زیر را ارائه می دهد:

کاربران می توانند انسانیت خود را با هر هویت تکه تکه شده در زنجیره اثبات کنند

پیوند دادن این هویت ها به یکدیگر غیرممکن است (مگر اینکه کلید مخفی کاربر فاش شود)

برای هیچ شخص ثالث یا حریفی غیرممکن است که هویت تکه تکه شده در زنجیره را به هویت واقعی کاربر مرتبط کند.

اعتبارنامه ها را می توان در بین هویت ها جمع کرد

هر انسانی یک مجموعه واحد از هویت های تکه تکه شده روی زنجیره را دریافت می کند

در حالی که مشخصات رمزنگاری پروتکل فراتر از محدوده این مقاله است، آزمایشگاه نوت بوک دو اصل اصلی "حریم خصوصی سطح کاربر" را نشان می دهد - اهمیت پرداختن به تجسم مجدد رابطه بین انبوهی از هویت های تکه تکه شده در زنجیره با کاربران انسانی در دنیای واقعی. و همچنین نقش مهمی که Zero Knowledge Proofs در تجمیع و پیوند همه این هویت ها با هم دارند

یکی دیگر از راه حل های نوظهور برای مسئله «حریم خصوصی سطح کاربر» ایده «کیف پول های مخفی» است. مجدداً، ایده «کیفپولهای مخفی» با استفاده از این واقعیت که یک کاربر معمولاً بیش از یک هویت روی زنجیره دارد، از تکه تکه شدن هویتهای زنجیرهای استفاده میکند. برخلاف Tornado Cash و دیگر راهحلهای «حریم خصوصی سطح پروتکل»، که به دنبال پنهان کردن دادههای تراکنش هستند، آدرسهای مخفی به دنبال پنهان کردن افراد واقعی در پشت آدرسهای فرستنده و گیرنده هستند. این امر اساساً از طریق یافتن الگوریتمی برای تولید سریع و خودکار "کیف پول های یکبار مصرف" برای تراکنش کاربر پیاده سازی می شود

یک تفاوت مفهومی مهم بین "کیف پول های مخفی" و راه حل های حفظ حریم خصوصی که قبلاً مورد بحث قرار گرفت مانند Monero و Tornado Cash این است که این نوعی "حریم خصوصی در میان جمعیت" نیست. این بدان معناست که برخلاف Tornado Cash، که فقط میتواند تضمینهای حفظ حریم خصوصی را برای انتقال توکنهای اصلی مانند ETH ایجاد کند، کیفپولهای مخفیانه همچنین میتوانند ضمانتهای امنیتی برای توکنهای خاص و NFT، یا داراییهای زنجیرهای منحصربهفرد ارائه کنند که «جمعیت» برای ترکیب کردن در [. 17]. با این وجود، تاکنون بحث "کیف پول های مخفیانه" در اتریوم در مرحله تئوری باقی مانده است و اثربخشی پیاده سازی و عواقب قانونی این راه حل تکنولوژیکی جدید هنوز دیده نشده است.

آینده برای حفظ حریم خصوصی در Web3

همانطور که می بینیم، حریم خصوصی در Web3 پیچیده است. رویکردهای مختلف به مشکل - در سطح شبکه، در سطح پروتکل و در سطح کاربر - راهحلهای مختلفی را برای آن پیشنهاد میکنند و مبادلات مختلف بین شفافیت و حریم خصوصی را بررسی میکنند. با این حال، هر بحثی درباره حریم خصوصی بدون در نظر گرفتن روی دیگر سکه: شفافیت و پاسخگویی ناقص است.

خوب یا بد، تنظیم کننده ها هستند

درست است که می گوییم باید مسئولیت پذیری بیشتری در تراکنش های ارزهای دیجیتال وجود داشته باشد. بازیگران بدی که در پولشویی، فعالیت های تروریستی و کلاهبرداری مالی شرکت می کنند، صرف نظر از اینکه از فیات یا رمزارز برای تکمیل تراکنش های خود استفاده می کنند، باید پاسخگو باشند. اما امیدواریم که در Web3 این مسئولیتپذیری بدون توسل دولتها به قطع شبکههای حریم خصوصی و مجبور کردن مردم به استفاده از این بلاکچینها «از لحاظ رمزگذاری برهنه» محقق شود. حریم خصوصی باید به عنوان یک حق اساسی و معیاری برای حیثیت دیجیتال تلقی شود.

برای مدت طولانی، حریم خصوصی و پاسخگویی به عنوان یک بازی حاصل جمع صفر در نظر گرفته می شد، که در آن شما می توانید داده های خود را مخفی کنید و حریم خصوصی داشته باشید، یا داده های خود را نشان دهید و شفافیت داشته باشید. نوآوری Web3 در راهحلهای فنآوری ظریف، بهویژه Zero Knowledge Proofs، برای غلبه بر این معضل حاصل جمع صفر، ناشی میشود. اما بار جامعه Web3 است، نه سازمانهای نظارتی، که نشان دهد این فناوریها واقعاً میتوانند در تضمین حریم خصوصی و مسئولیتپذیری کار کنند.

در اغلب موارد، Zero Knowledge Proofs به عنوان آخرین راه حل برای هر مشکل حفظ حریم خصوصی تبلیغ می شود. اما علیرغم همه جادوی ریاضی آنها، ZKP ها از این که نوشدارویی برای تمام نگرانی های حریم خصوصی Web3 باشند فاصله زیادی دارند و دارای چندین اشکال اساسی هستند. اولاً، ZKP ها اغلب مدارهای بسیار تخصصی هستند که برای اثبات یک قطعه اطلاعات خاص که به روشی خاص ساختار یافته است، استفاده می شوند. به طور کلی، آنها از عدم مقیاس پذیری و سازگاری رنج می برند. ثانیاً، ایجاد، اجرا و نگهداری آنها بسیار گران هستند، و نیاز به مرتبههای بزرگی قدرت محاسباتی بیشتری نسبت به برنامههای غیر ZKP دارند.

بنابراین، هنگامی که به ZKP ها در حوزه حریم خصوصی فکر می کنید، سوال مهم همیشه این خواهد بود که "چه چیزی را می خواهید ثابت کنید، و "چرا"؟ از این گذشته، ناهار رایگان وجود ندارد و طراحی ZKP همیشه هزینه دارد. اعلام اینکه ZKP ها همه چیز را در حریم خصوصی حل می کنند، همانقدر غیرمسئولانه است که تنظیم کننده ها همه پروتکل های حفظ حریم خصوصی را ببندند.

اساسا حریم خصوصی در Web3 فقط یک سوال مهندسی نیست. این یک اصل اولیه است. از زمان انتشار وایت پیپر بیت کوین و پذیرش تجاری بلاک چین، یکی از اصول اساسی Web3 تاکید آن بر عدم اعتماد است – جایی که نیازی نیست به اطلاعاتی که به طور بالقوه می تواند آن اعتماد را علیه شما تبدیل کند، به اطلاعات اعتماد کنید. یک شبکه تنها زمانی می تواند واقعاً غیرقابل اعتماد باشد که حریم خصوصی کاربرانش از طریق روشی غیرمتمرکز، شفاف و بی طرفانه تضمین شود.

بنابراین حریم خصوصی در Web3 چگونه باید باشد؟ این مبرم ترین سوالی است که باید تصمیم بگیریم.

منابع

[1] https://bitcoin.org/en/protect-your-privacy

[2] https://decrypt.co/resources/monero

[3] https://blog.pantherprotocol.io/ring-signatures-vs-zksnarks-comparing-privacy-technologies/

[4] https://z.cash/technology/zksnarks/

[5] Gradescope https://medium.com/web3-insights/zk-sync- v2-0-and-the-future-of-zk-rollups-2d9617d5193b

[6] https://dailycoin.com/monero-xmr-darknet-darling/

[7] https://www.techtarget.com/searchsecurity/news/252512394/Monero-and-the-complicated-world-of-privacy-coins

[8] https://messari.vercel.app/article/on-chain-privacy

[9] https://www.coincenter.org/education/advanced-topics/how-does-tornado-cash-work/

[10] https://home.treasury.gov/news/press-releases/jy0916

Web3 Middleware: چرا Middleware برای Web3 بسیار مهم است؟

میان افزار Web3 ابزاری قدرتمند برای توسعه دهندگانی است که می خواهند اپلیکیشن های مبتنی بر بلاک چین ایجاد کنند. پیچیدگیهای پروتکلهای اساسی را از بین میبرد و ایجاد برنامههای کاربردی غنی از ویژگی را آسانتر میکند.

در این مقاله، میان افزار چیست، اهمیت آن، نحوه کارکرد و انواع مختلف آن بحث خواهیم کرد. ما همچنین اجزای میانافزار Web3 و اینکه چگونه آنها کار را برای توسعهدهندگان آسانتر میکنند را بررسی خواهیم کرد. در پایان، درک بهتری از اینکه چرا میان افزار برای Web3 و انواع موجود بسیار مهم است، خواهید داشت.

Middleware در Web3 چیست؟

میانافزار در Web3 لایهای از نرمافزار بین یک برنامه کاربردی و پروتکل بلاک چین است که به این دو اجازه میدهد تا با هم تعامل داشته باشند و منابع را به اشتراک بگذارند. میانافزار فقط مختص Web3 نیست، Web2 نیز توسط پروتکلهای میانافزار پشتیبانی میشود.

میانافزار Web2 نوعی نرمافزار است که به برنامهها و سیستمهایی که در وب در حال اجرا هستند خدمات ارائه میدهد. معمولاً برای خدماتی مانند احراز هویت، مجوز، ذخیره سازی داده ها، پیام رسانی و یکپارچه سازی برنامه ها استفاده می شود. نمونه ای از میان افزار web2 HTTP است. HTTP یک پروتکل میان افزاری است که انتقال داده ها را بین مرورگر وب و وب سایت تسهیل می کند.

میانافزار Web3 نوعی نرمافزار است که برنامهها را قادر میسازد با برنامههای غیرمتمرکز (dApps) در حال اجرا بر روی بلاک چین تعامل داشته باشند. معمولاً برای خدماتی مانند ذخیره سازی غیرمتمرکز، قراردادهای هوشمند و توسعه برنامه غیرمتمرکز استفاده می شود.

میان افزار Web3 برای تسهیل ارتباط بین اجزای یک بلاک چین و ایجاد یک رابط امن بین کاربران و بلاک چین طراحی شده است.

هر دو میانافزار Web2 و Web3 برای تسهیل ارتباط بین اجزا طراحی شدهاند، با این حال، تفاوت اصلی بین این دو این است که میانافزار Web2 برای برنامههای در حال اجرا بر روی وب طراحی شده است، در حالی که میانافزار Web3 برای برنامههای در حال اجرا بر روی بلاک چین طراحی شده است.

علاوه بر این، میان افزار Web3 یک رابط امن بین کاربران و بلاک چین فراهم می کند که توسط میان افزار Web2 ارائه نمی شود.

Web3 Middleware چگونه کار می کند؟

میان افزار Web3 ابزاری است که پلی بین قسمت جلویی و پشتی یک برنامه غیرمتمرکز (dApp) ایجاد می کند. این برنامه توسعه دهندگان فرانت اند را قادر می سازد تا به زبان دلخواه خود، مانند جاوا اسکریپت یا تایپ اسکریپت، کد بنویسند، در حالی که همچنان می توانند با بلاک چین اتریوم تعامل داشته باشند.

میانافزار Web3 بین لایه برنامه و لایه بلاک چین قرار میگیرد و به برنامهها اجازه میدهد تا بدون نیاز به دسترسی مستقیم به زیرساخت اصلی با یک بلاک چین تعامل داشته باشند.

میانافزار Web3 لایهای از انتزاع را فراهم میکند که به توسعهدهندگان این امکان را میدهد تا به جای گرفتار شدن در جزئیات پروتکل بلاک چین که بر اساس آن ساخته میشوند، روی رابط کاربری و تجربه کاربری dApp تمرکز کنند.

میانافزار تمام ارتباطات لازم بین بخش جلویی و بلاک چین، مانند پخشها، درخواستهای داده و پاسخها را مدیریت میکند.

میانافزار Web3 برنامهها را قادر میسازد به دادههای زنجیرههای بلوکی مختلف دسترسی داشته باشند و با قراردادهای هوشمند تعامل داشته باشند و ساخت برنامههای غیرمتمرکز را آسانتر کند.

میانافزار مجموعهای از APIها را ارائه میکند که به توسعهدهندگان اجازه میدهد تا با بلاک چین ارتباط برقرار کنند و پلی بین ماشین مجازی اتریوم (EVM) و سایر زبانهای برنامهنویسی ایجاد کنند.

همچنین مجموعه ای از ابزارها را برای نظارت و رفع اشکال تراکنش ها و همچنین کتابخانه ای از ابزارها و نمونه های توسعه ارائه می کند. میانافزار Web3 با ارائه یک رابط برای بلاک چین اتریوم، ایجاد، استقرار و تعامل با قراردادهای هوشمند و dApps را برای توسعهدهندگان آسانتر میکند.

چرا از میان افزار استفاده کنیم؟

میان افزار Web3 ابزاری قدرتمند برای توسعه دهندگان برای ساخت برنامه های غیرمتمرکز است. DAppها قراردادهای هوشمندی هستند که بر روی یک دفتر کل توزیع شده مانند اتریوم مستقر شده اند و نحوه تعامل ما با فناوری را متحول می کنند. میان افزار Web3 ارتباط بین برنامه غیرمتمرکز و بلاک چین را تسهیل می کند.

میان افزار Web3 تعامل با شبکه بلاک چین را آسان تر می کند. بدون آن، توسعه دهندگان باید به صورت دستی کد بنویسند تا با بلاک چین تعامل داشته باشند. میانافزار Web3 پیچیدگی پروتکل بلاکچین زیرین را انتزاعی میکند و یک API یکپارچه برای توسعهدهندگان فراهم میکند تا dApp خود را بسازند. این امر ساخت سریع برنامهها را بدون نیاز به درک پروتکل بلاک چین برای توسعهدهندگان آسانتر میکند.

یکی دیگر از مزایای استفاده از میان افزار web3 این است که به توسعه دهندگان اجازه می دهد dApp های امن تری ایجاد کنند. از آنجایی که میانافزار web3 پروتکل بلاکچین زیرین را انتزاع میکند، توسعهدهندگان در معرض هیچ آسیبپذیری امنیتی که ممکن است در پروتکل وجود داشته باشد، نیستند. با استفاده از میانافزار web3، توسعهدهندگان میتوانند از ایمن بودن dAppهایشان و محافظت از دادههای کاربر اطمینان حاصل کنند.

مزیت نهایی میانافزار web3 این است که به توسعهدهندگان اجازه میدهد تا به سرعت dAppهای خود را مستقر کنند. میانافزار Web3 به توسعهدهندگان این امکان را میدهد تا dAppهای خود را سریع و آسان اجرا کنند. این اجازه می دهد تا توسعه کاربران روی ساخت برنامه های خود تمرکز کنند و نگران روند استقرار نباشند.

در نتیجه، میانافزار web3 ابزاری قدرتمند برای توسعهدهندگان است تا برنامههای غیرمتمرکز را سریع و ایمن بسازند. با انتزاع کردن پروتکل بلاک چین و ارائه یک API یکپارچه برای توسعه دهندگان برای تعامل با بلاک چین، فرآیند توسعه را ساده می کند. با استفاده از میانافزار web3، توسعهدهندگان میتوانند از ایمن بودن dAppهایشان و استقرار سریع و آسان آنها اطمینان حاصل کنند.

انواع میان افزار Web3

میان افزار Web3 ابزاری است که به توسعه دهندگان اجازه می دهد تا به راحتی با بلاک چین اتریوم تعامل داشته باشند. آنها عبارتند از:

ارائه دهنده Web3: ارائه دهندگان Web3 مسئول دسترسی به شبکه اتریوم هستند. آنها به کاربران اجازه می دهند با بلاک چین اتریوم تعامل داشته باشند و به داده های ذخیره شده در آن دسترسی داشته باشند. آنها همچنین می توانند برای امضا، ذخیره و استقرار تراکنش ها در بلاک چین استفاده شوند.

کیف پول Web3: این نرم افزاری است که به کاربران امکان ذخیره، ارسال و دریافت اتر و سایر ارزهای دیجیتال را می دهد. همچنین توسعه دهندگان را قادر می سازد تا با قراردادهای هوشمند تعامل داشته باشند.

کتابخانه Web3: این یک کتابخانه نرم افزاری است که ابزارها و عملکردهایی را در اختیار توسعه دهندگان قرار می دهد که برای ساخت برنامه هایی که با بلاک چین اتریوم در تعامل هستند، نیاز دارند.

Web3 Monitor: این ابزاری است که توسعه دهندگان را قادر می سازد تا بر سلامت گره های اتریوم خود نظارت کنند. می تواند مشکلات بالقوه را شناسایی کند و توسعه دهندگان را از مشکلات احتمالی آگاه کند.

Web3 Explorer: این ابزاری است که به توسعه دهندگان اجازه می دهد تا بلاک چین اتریوم را کاوش کرده و تراکنش ها، بلاک ها و حساب ها را مشاهده کنند.

در پایان، میانافزار Web3 یک ابزار ضروری برای توسعهدهندگانی است که میخواهند برنامههای مبتنی بر بلاک چین ایجاد کنند. این یک لایه انتزاعی را فراهم می کند و به توسعه دهندگان اجازه می دهد تا با بلاک چین اتریوم تعامل داشته باشند، به داده های چندین بلاک چین دسترسی داشته باشند و برنامه های غیرمتمرکز ایمن و قابل اعتماد ایجاد کنند. همچنین روشی امن و قابل اعتماد برای دسترسی به داده های بلاک چین و انجام تراکنش ها را فراهم می کند و اطمینان می دهد که داده ها و تراکنش ها امن و تغییرناپذیر باقی می مانند.

چگونه یک موتور القایی سه فاز را در یک منبع تغذیه تک فاز راه اندازی کنیم؟

روش |:

با توجه به نوع منبع تغذیه AC، موتورهای القایی به دو نوع تقسیم می شوند. موتور القایی سه فاز و موتور القایی تک فاز. در بیشتر کاربردهای صنعتی و کشاورزی، موتور القایی سه فاز در مقایسه با موتور القایی تک فاز کاربرد زیادی دارد.

به دلیل کمبود برق، برق سه فاز به طور مداوم در کاربردهای کشاورزی در دسترس نیست. در این حالت، یک فاز از سوئیچ عامل باند (GOS) جدا می شود. بنابراین، بیشتر اوقات، دو فاز از سه فاز موجود است. اما با هر ترتیب خاصی نمی توان موتور سه فاز را روی منبع تغذیه تک فاز کار کرد.

همانطور که می دانیم موتور القایی سه فاز یک موتور خود استارت است. همانطور که سیم پیچ استاتور موتور القایی سه فاز یک میدان مغناطیسی دوار ایجاد می کند. این یک تغییر فاز 120 درجه ایجاد می کند. اما در مورد موتورهای القایی تک فاز، میدان مغناطیسی ضربانی القا می شود. از این رو، یک موتور القایی تک فاز یک موتور خود راه انداز نیست. برای اهداف شروع به مقداری کمک اضافی نیاز دارد.

در اینجا نیز به ترتیبی دیگر نیاز داریم تا بتوانیم موتور القایی سه فاز را روی یک منبع تغذیه تک فاز کار کنیم. سه روش وجود دارد؛

استفاده از خازن استاتیک (روش تغییر فاز)

استفاده از VFD (درایو فرکانس متغیر)

استفاده از مبدل روتاری

در این مقاله به طور مختصر در مورد هر روش صحبت خواهیم کرد.

استفاده از خازن استاتیک

هنگامی که برق سه فاز AC را به استاتور موتور القایی سه فاز می دهیم، یک میدان مغناطیسی دوار متغییر با زمان متغییر 120 درجه از هم تولید می شود. اما در مورد موتور القایی تک فاز، میدان مغناطیسی ضربانی القا می شود. و در این حالت گشتاور اولیه (گشتاور راه اندازی) تولید نمی شود. در موتورهای القایی تک فاز، از یک سیم پیچ اضافی برای ایجاد تغییر فاز استفاده می شود. به جای سیم پیچ راه اندازی، از خازن یا سلف نیز برای ایجاد جابجایی فاز استفاده می شود.

مشابه این اصل، میتوان از سیمپیچ سه فاز موتور القایی سه فاز استفاده کرد و سیمپیچ را با استفاده از خازن یا سلف جابجا کرد. هنگامی که موتور القایی سه فاز با منبع تغذیه تک فاز راه اندازی شد، به طور مداوم با ظرفیت کاهش یافته کار می کند. خروجی خالص یا راندمان موتور 2/3 از ظرفیت نامی آن کاهش می یابد.

این روش به روش مبدل فاز ایستا یا روش تغییر فاز یا روش سیم پیچی نیز معروف است. در برخی ترتیبات، از دو خازن استفاده می شود. یکی برای شروع و دومی برای دویدن. ظرفیت خازن استارت 4 تا 5 برابر بیشتر از خازن در حال کار است. نمودار مدار این آرایش در شکل زیر نشان داده شده است.

در برخی ترتیبات، از دو خازن استفاده می شود. یکی برای شروع و دومی برای دویدن. ظرفیت خازن استارت 4 تا 5 برابر بیشتر از خازن در حال کار است. نمودار مدار این آرایش در شکل زیر نشان داده شده است.

راه اندازی یک منبع تغذیه 1 فاز موتور 3-Φ با استفاده از خازن برای تغییر فاز

خازن شروع فقط برای اهداف شروع استفاده می شود. پس از راه اندازی از مدار جدا می شود. خازن در حال کار همیشه در مدار باقی می ماند. در اینجا همانطور که در شکل نشان داده شده است، موتور به صورت ستاره متصل می شود. و هر دو خازن در بین دو فاز سیم پیچ متصل می شوند.

منبع تغذیه تک فاز دارای دو ترمینال می باشد. یک ترمینال به ترکیب سری سیم پیچ و ترمینال دوم با یک ترمینال باقی مانده از سیم پیچ سه فاز متصل می شود. گاهی اوقات فقط از یک خازن استفاده می شود. این نوع چیدمان در شکل زیر نشان داده شده است.

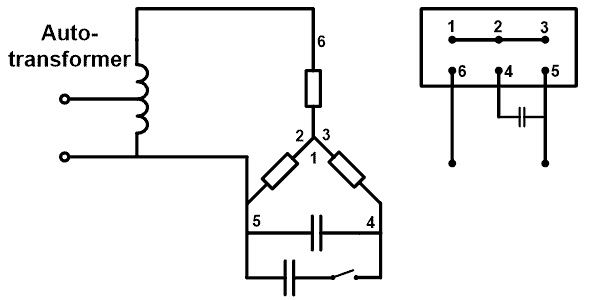

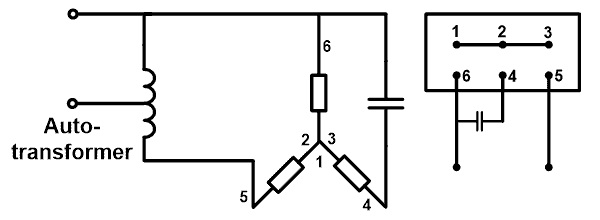

روش مبدل فاز استاتیک یا روش تغییر فاز یا روش سیم پیچی برای راه اندازی موتور سه فاز در منبع تغذیه تک فاز

در بیشتر موارد، موتورهای القایی کوچک در اتصال ستاره به هم متصل می شوند. در اینجا، ما یک موتور القایی سه فاز متصل به ستاره گرفته ایم. برای افزایش سطح ولتاژ از یک اتوترانسفورماتور استفاده می شود. زیرا سطح ولتاژ تغذیه سه فاز 400-440 ولت و سطح ولتاژ تغذیه تکفاز 200-230 ولت برای 50 هرتز تغذیه می باشد.

ما می توانیم بدون استفاده از ترانسفورماتور از این مدار استفاده کنیم. در این حالت، سطح ولتاژ در توان تک فاز (200-230 ولت) باقی می ماند. در این شرایط نیز موتور کار خواهد کرد. اما از آنجایی که ولتاژ کم است، گشتاور تولید شده توسط موتور کم است. این مشکل را می توان با اتصال یک خازن راه اندازی اضافی حل کرد (شکل-1). این خازن به عنوان خازن راه اندازی یا خازن قفل فاز شناخته می شود.

در صورت نیاز به تغییر جهت موتور، نمودار اتصال را مطابق شکل زیر تغییر دهید.

جهت موتور سه فاز را با استفاده از برق 1 فاز معکوس کنید

محدودیت ها:

محدودیت های روش خازن استاتیک در زیر ذکر شده است.

توان خروجی موتور القایی سه فاز به میزان 2/3 توان بار کامل کاهش می یابد.

این روش می تواند برای یک هدف موقت استفاده شود. برای برنامه های در حال اجرا مداوم مناسب نیست.

در این روش اثر بارگذاری به صورت پیوسته در دو فاز می باشد. این باعث کاهش طول عمر موتور می شود.

وقتی از هر 3 فاز 1 فاز از بین برود چه اتفاقی برای موتور 3 فاز می افتد؟

وقتی 2 فاز از 3 فاز از بین برود چه اتفاقی برای موتور 3 فاز می افتد؟

با استفاده از VFD

VFD به معنای درایو فرکانس متغیر است. وسیله ای است که برای کنترل موتور (قابل تنظیم سرعت در هنگام کار) استفاده می شود. VFD جریان ورودی موتور را بر اساس تقاضا (بار) تنظیم می کند. این دستگاه به موتور اجازه می دهد تا در شرایط بارهای مختلف به طور موثر کار کند.

از این رو، توان موجود (تک فاز) به VFD داده می شود و خروجی (قدرت سه فاز) VFD به عنوان ورودی یک موتور سه فاز استفاده می شود. همچنین جریان راش در هنگام راه اندازی موتور را از بین می برد. همچنین راه اندازی نرم موتور را از حالت سکون تا وضعیت سرعت کامل فراهم می کند. انواع و درجه بندی های مختلفی از VFD برای کاربردها و موتورهای مختلف موجود است. شما فقط باید VFD مناسب را برای برنامه های خود انتخاب کنید.

هزینه VFD بیشتر از یک خازن استاتیک است. اما عملکرد بهتری به موتور می دهد. هزینه VFD کمتر از مبدل فاز چرخشی است. بنابراین در بیشتر کاربردها به جای مبدل های فاز دوار از VFD استفاده می شود.

راه اندازی موتورهای 3 فاز با برق 1 فاز با استفاده از VFD

مزایای VFD:

مزایای استفاده از VFD برای راه اندازی موتور القایی سه فاز بر روی منبع تغذیه تک فاز.

با تنظیم پارامتر VFD، می توانیم به یک شروع نرم موتور دست پیدا کنیم.

کار با بهترین عملکرد با کارایی بیشتر آسان است.

دارای عملکرد خود تشخیصی است که برای محافظت از موتور در برابر ولتاژ، اضافه بار، گرمای بیش از حد و غیره استفاده می شود.

برای دستیابی به کنترل خودکار موتور برنامه ریزی شده است.

استفاده از مبدل فاز روتاری

روش دیگری که استفاده می شود، راه اندازی یک موتور القایی سه فاز بر روی یک منبع تغذیه تک فاز با استفاده از مبدل فاز دوار (RPC) است. این فرآیند بسیار گران است. بهترین عملکرد را در مقایسه با سایر روش ها ارائه می دهد. زیرا مبدل فاز دوار یک سیگنال سه فاز کامل در خروجی تولید می کند. همچنین، به طور گسترده استفاده نمی شود زیرا هزینه مبدل چرخشی بسیار بالا است.

نمودار اتصال مبدل فاز دوار در شکل زیر نشان داده شده است.

web3 چیست ؟ | آشنایی با متاورس (نسل سوم وب)

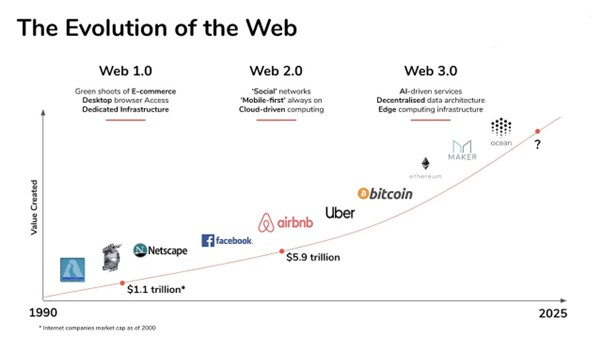

web3 چیست ؟Web3 که با نام Web 3.0 نیز شناخته می شود، مرحله اصلی و بعدی در تکامل اینترنت است. این مرحله جدید اینترنت، مانند پایه و اساس ارزهای دیجیتال، و با کمک اکوسیستمهای اینترنت اشیا، شروع متاورس، و ظهور توکنهای غیرقابل تعویض (NFT) در کنار آن، مبتنی بر تمرکززدایی، باز بودن (open source) و استفاده بیشتر برای کاربران خواهد بود. برای درک بهتر Web3، مرور مراحل فعلی و گذشته اینترنت می تواند مفید باشد. برخلاف فاز فعلی وب 2.0، که در آن پلتفرمها و برنامهها متعلق به نهادهای متمرکز، مانند شرکتهای فناوری بزرگ هستند، پلتفرمها و برنامههای Web 3.0 توسط کاربران توسعه و نگهداری خواهند شد.انتظار میرود که تکرار Web3 اینترنت در آینده بیشتر شبیه فاز اولیه Web 1.0 باشد تا Web 2.0 فعلی ،. وب 1 که قدمت آن به دهه 1990 برمی گردد، توسط پروتکل های غیرمتمرکز و کاربران فردی تعریف شد که آغازی برای شبکه جهانی وب بود. همانطور که انتظار می رود Web3 آغازگر تحولی جدید باشد.

web3 چیست ؟

به زبان ساده، Web3 یک شکل غیرمتمرکز اینترنت در آینده است که کاربران مالک آن می شوند. به جای استفاده از برنامهها و پلتفرمهای رایگانی که دادههای کاربران را جمعآوری میکنند، مانند فاز فعلی Web2، کاربران در فاز Web3 آینده میتوانند خودشان در ایجاد، عملکرد و مدیریت پروتکلها شرکت کنند.

در Web3، مالکیت را میتوان با توکنهای دیجیتال یا ارزهای دیجیتال، از طریق شبکههای غیرمتمرکز به نام بلاک چین نشان داد. به عنوان مثال، اگر ب

رای یک شبکه خاص توکن های دیجیتالی کافی در اختیار دارید، می توانید در مورد عملکرد یا اداره شبکه نظری داشته باشید. این مشابه روشی است که حق رای سهامداران به سهامداران دارای سابقه در یک شرکت اجازه می دهد تا در مورد برخی اقدامات شرکتی رای دهند.

راه حل کلیدی ارائه شده توسط web3 :

برای سرمایهگذاران، Web3 میتواند فرصتهایی را پیرامون تمرکززدایی مالی ارائه دهد، که میتواند بازارهای جدیدی را باز کند، درست همانطور که ارزهای دیجیتال و NFT انجام دادهاند. برای مثال، سرمایهگذاران میتوانند زیرساختهای معاملاتی جدید، مانند پروتکلهای وامدهی را که پتانسیل ایجاد اختلال دارند، تماشا کنند. اگرچه Web3 ممکن است هنوز سالها با تصاحب سهم عمده بازار فاصله داشته باشد، اما علاقه سرمایهگذاران و سرمایهگذاران خطرپذیر احتمالاً با آموزش بیشتر مردم در این مرحله جدید از وب افزایش مییابد.

مقایسه Web2 با Web3 :

Web2: این مرحله ای است که ما از اوایل دهه 2000 در آن قرار داشتیم، زمانی که ظهور پلتفرم های بزرگ مانند گوگل، فیس بوک، توییتر و آمازون و همچنین سرویس هایی مانند Uber و Venmo، نظم تجاری متمرکز و متمرکزی را به اینترنت آورد. با آسانتر کردن اتصال، مرور، تعامل و انجام معاملات آنلاین. این شرکت های بزرگ بیشتر ارزش پولی ایجاد شده در اینترنت را به دست می آورند.

Web3: این آینده اینترنت است، جایی که ما به ابزار فردی وب 1.0 برمی گردیم، اما این بار مبتنی بر فناوری بلاک چین و توکن های دیجیتال است که می تواند اینترنت غیرمتمرکز را تقویت کند. به جای اینکه بازیگران بزرگ Web2 بخش عمده ای از ارزش پولی را بدست آورند، Web3 نهادهای متمرکز را با شبکه های غیرمتمرکز جایگزین می کند که ارزش را بین سازندگان، کاربران و توسعه دهندگان توزیع می کند.

پس Web2 به نسخه ای از اینترنت اشاره دارد که امروزه اکثر ما می شناسیم. اینترنت تحت سلطه شرکت هایی که در ازای اطلاعات شخصی شما خدمات ارائه می دهند. Web3، در زمینه اتریوم، به برنامههای غیرمتمرکز که بر روی بلاک چین اجرا میشوند، اشاره دارد. اینها برنامههایی هستند که به هر کسی اجازه میدهند بدون کسب درآمد از دادههای شخصی خود شرکت کنند.

مزایای web3 چیست ؟

بسیاری از توسعه دهندگان Web3 به دلیل عدم تمرکز ذاتی اتریوم، ساخت اپلیکشن های غیر متمرکز را انتخاب کرده اند:

هر کسی که در شبکه است اجازه استفاده از این سرویس را دارد - یا به عبارت دیگر، مجوز لازم نیست.

هیچ کس نمی تواند شما را مسدود کند یا از دسترسی شما به این سرویس جلوگیری کند.

پرداختها از طریق توکن بومی، اتر (ETH) ساخته میشوند.

اتریوم تورینگ کامل است، به این معنی که تقریباً می توانید هر چیزی را برنامه ریزی کنید.

" تورینگ کامل به ماشین ها و سیستم هایی گفته می شود که با در اختیار داشتن منابع و زیر ساخت های لازم مانند زمان و حافظه می توانند هر محاسباتی را با هر میزان پیچیدگی حل کنند "

مثالهای برای مقایسه وب2 و وب 3 :

|

Web2 |

Web3 |

|

توییتر می تواند هر حساب یا توییتی را سانسور کند |

توییت های Web3 غیرقابل سانسور هستند زیرا کنترل غیرمتمرکز است |

|

سرویس

پرداخت ممکن است تصمیم بگیرد که پرداخت برای انواع خاصی از کار را |

برنامه

های پرداخت Web3 به اطلاعات شخصی نیاز ندارند و نمی توانند از |

|

سرورهای

برنامههای گیگ اقتصادی ممکن است از کار بیفتند و بر درآمد |

سرورهای

وب 3 نمی توانند از کار بیفتند - آنها از اتریوم، یک شبکه |

محدودیت های web3 چیست ؟

Web3 در حال حاضر محدودیت هایی دارد: مقیاس پذیری – تراکنش ها در وب 3 کندتر هستند زیرا غیرمتمرکز هستند. تغییرات در حالت، مانند پرداخت، باید توسط یک ماینر پردازش شده و در سراسر شبکه منتشر شود.

UX – تعامل با برنامه های web3 می تواند به مراحل، نرم افزار و آموزش اضافی نیاز داشته باشد. این می تواند مانعی برای پذیرش باشد.

قابلیت دسترسی – عدم یکپارچگی در مرورگرهای وب مدرن باعث می شود که وب 3 برای اکثر کاربران کمتر در دسترس باشد.

هزینه – اکثر اپلیکشن های غیر متمرکز (dapps) موفق ، بخش های بسیار کوچکی از کد خود را روی بلاک چین قرار می دهند زیرا گران است.

تمرکز در مقابل عدم تمرکز

در جدول زیر، برخی از مزایا و معایب شبکههای دیجیتال متمرکز و غیرمتمرکز را فهرست میکنیم:

|

سیستم های متمرکز |

سیستم های غیرمتمرکز |

|

قطر شبکه کم (همه شرکت کنندگان به یک مرجع مرکزی متصل هستند). اطلاعات به سرعت منتشر می شود، زیرا انتشار توسط یک مرجع مرکزی با منابع محاسباتی فراوان اداره می شود. |

دورترین شرکت کنندگان در شبکه ممکن است به طور بالقوه لبه های زیادی از یکدیگر دور باشند. اطلاعات پخش شده از یک طرف شبکه ممکن است زمان زیادی طول بکشد تا به طرف دیگر برسد. |

|

معمولاً عملکرد بالاتر (توان عملیاتی بیشتر، منابع محاسباتی کل کمتر مصرف شده) و پیاده سازی آسان تر. |

معمولاً کارایی کمتر (توان عملیاتی کمتر، کل منابع محاسباتی مصرف شده بیشتر) و پیاده سازی پیچیده تر است< |

|

در

صورت وجود داده های متناقض، حل و فصل روشن و آسان است: منبع نهایی |

یک پروتکل (اغلب پیچیده) برای حل اختلاف مورد نیاز است، اگر همتایان ادعاهای متناقضی در مورد وضعیت دادههایی داشته باشند که شرکتکنندگان قرار است روی آن همگام شوند. |

|

تنها نقطه شکست: بازیگران مخرب ممکن است بتوانند با هدف قرار دادن قدرت مرکزی، شبکه را از بین ببرند. |

هیچ نقطه شکست واحدی وجود ندارد: حتی اگر تعداد زیادی از شرکت کنندگان مورد حمله/خروج قرار گیرند، شبکه همچنان می تواند کار کند. |

|

هماهنگی بین شرکت کنندگان شبکه بسیار ساده تر است و توسط یک مقام مرکزی اداره می شود. قدرت مرکزی می تواند شرکت کنندگان شبکه را وادار کند که ارتقاها، به روز رسانی های پروتکل و غیره را با اصطکاک بسیار کمی اتخاذ کنند |

هماهنگی اغلب دشوار است، زیرا هیچ عاملی حرف آخر را در تصمیم گیری های سطح شبکه، ارتقای پروتکل و غیره نمی زند. در بدترین حالت، شبکه در صورت اختلاف نظر در مورد تغییرات پروتکل مستعد شکست است. |

|

مرجع مرکزی می تواند داده ها را سانسور کند و به طور بالقوه بخش هایی از شبکه را از تعامل با بقیه شبکه قطع کند. |

سانسور بسیار سخت تر است، زیرا اطلاعات راه های زیادی برای انتشار در سراسر شبکه دارد. |

|

مشارکت در شبکه توسط مقام مرکزی کنترل می شود. |

هر کسی می تواند در شبکه شرکت کند. هیچ "دروازه بان" وجود ندارد. در حالت ایده آل، هزینه مشارکت بسیار پایین است. |

نتیجه گیری :

Web3 مرحله آینده و غیرمتمرکز توسعه اینترنت است که در آن کاربران مالک می شوند. این در تضاد با Web2 فعلی است، که توسط بازیکنان بزرگ و متمرکزی که بیشتر ارزش پولی اینترنت را در اختیار دارند، تحت سلطه است. در حالی که Web3 هنوز در مرحله ابتدایی خود است، احتمالاً جامعه سرمایه گذاری و اقتصاد گسترده تر را در سال های آینده تحت تأثیر قرار می دهد.در ضمن **هیچ شبکه ای کاملاً متمرکز یا کاملاً غیرمتمرکز نیست.**

رسانه های اجتماعی در بلاک چین

رسانه های اجتماعی در بلاک چین

مزایای این پلتفرمها شامل افزایش حریم خصوصی، مقاومت در برابر سانسور و توانایی کاربران برای دریافت و ارسال رمزارز از طریق خود پلتفرم رسانه اجتماعی است. شبکههای اجتماعی غیرمتمرکز را میتوان در بیتکوین کش، اتریوم، استیم و بسیاری از پروتکلهای بلاک چین یافت.

فهرست

- بلاک چین و رسانه های اجتماعی

- شبکه های اجتماعی غیرمتمرکز روی بیت کوین کش

- بلاک چین اتریوم و رسانه های اجتماعی

- چشم انداز رسانه اجتماعی بلاک چین Steem

- پلتفرم های رسانه های اجتماعی بلاک چین قابل توجه در زنجیره های دیگر

- آیا شبکه های اجتماعی غیرمتمرکز آینده است؟

رسانه های اجتماعی در بلاک چین

رسانه های اجتماعی ادغام شده با بلاک چین، بخشی است که به سرعت در حال رشد است . در زیر مروری کوتاه بر برخی از پلتفرمهایی که در حال حاضر در بازار وجود دارند میپردازیم ، نحوه مقایسه آنها با پلتفرمهای قدیمی و برخی از ویژگیهای منحصربهفرد آنها ارائه شده است. توجه داشته باشید که این یک لیست جامع نیست.

شبکه های اجتماعی غیرمتمرکز روی بیت کوین کش :

در حالی که بیت کوین کش (BCH) معمولاً به عنوان یک ارز دیجیتال همتا به همتا (P2P) در نظر گرفته می شود، شبکه زیربنایی آن دارای عملکردهای قابل توجه دیگری نیز می باشد. بیت کوین کش از طریق پروتکل ساده دفتر کل (SLP) و یک اکوسیستم متقاعد کننده از رسانه های اجتماعی مبتنی بر بلاک چین، اقتصاد توکن بومی خود را دارد. در اینجا چند پروژه قابل توجه رسانه های اجتماعی مبتنی بر بیت کوین کش آورده شده است:

Read.cash یک پلت فرم وبلاگ نویسی است که به شما امکان خواندن و نوشتن مقاله را می دهد. هنگامی که ثبت نام می کنید، یک کیف پول وب یکپارچه با قابلیت بیت کوین کش به شما داده می شود. هنگامی که به مقالات رأی مثبت می دهید، ریزنکات P2P (یا نکات بزرگ در صورت تمایل) را از طریق پروتکل بیت کوین کش به صورت زنجیره ای ارسال می کنید.

Memo.cash یک شبکه اجتماعی غیرمتمرکز برای موبایل و دسکتاپ است که به شما امکان ارسال محتوا و پیام های بصری را می دهد. از هشتگ برای فیلتر کردن محتوا استفاده می کند و به جای لایک از ویژکیهای بیت کوین کش استفاده می کند. هر حساب Memo.cash به آدرس کیف پول رمزنگاری مرتبط است و هر پستی برای هر کسی در بلاک چین قابل مشاهده است.